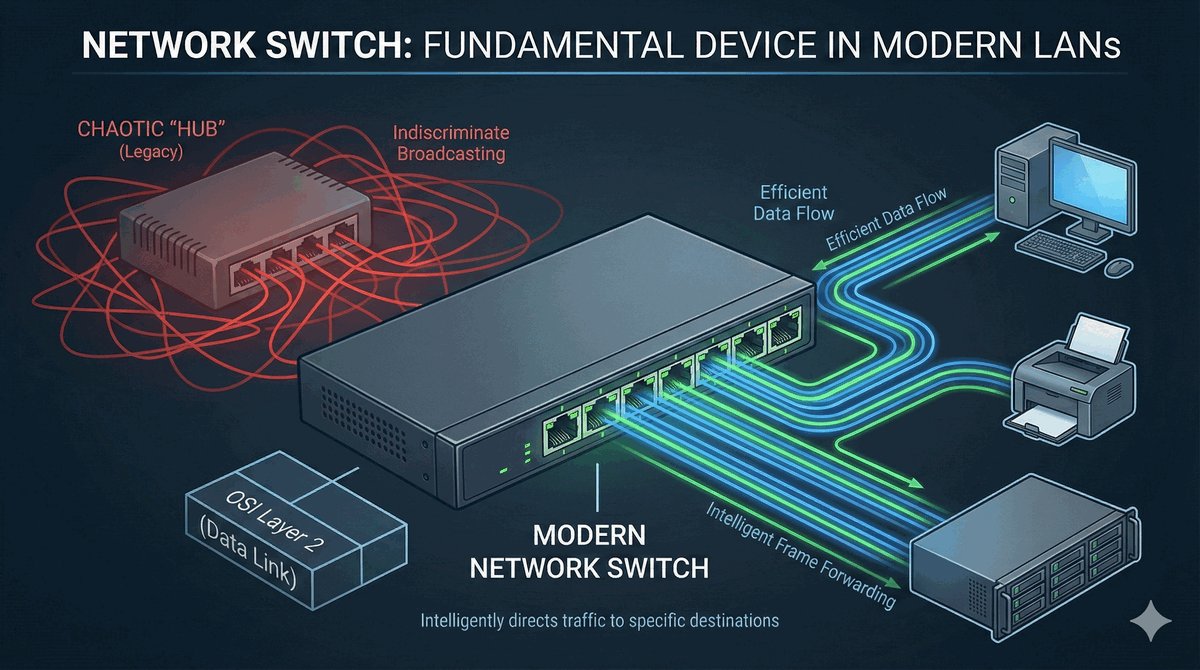

- Przełącznik (switch) to podstawowe urządzenie w nowoczesnych sieciach lokalnych (LAN).

- Działa głównie w warstwie 2 (łącza danych) modelu OSI.

- Jego zadaniem jest inteligentne przekazywanie ramek Ethernet między urządzeniami.

- Zastąpił starsze technologie, takie jak koncentratory (huby).

- Stanowi fundament wydajnej i bezpiecznej komunikacji lokalnej.

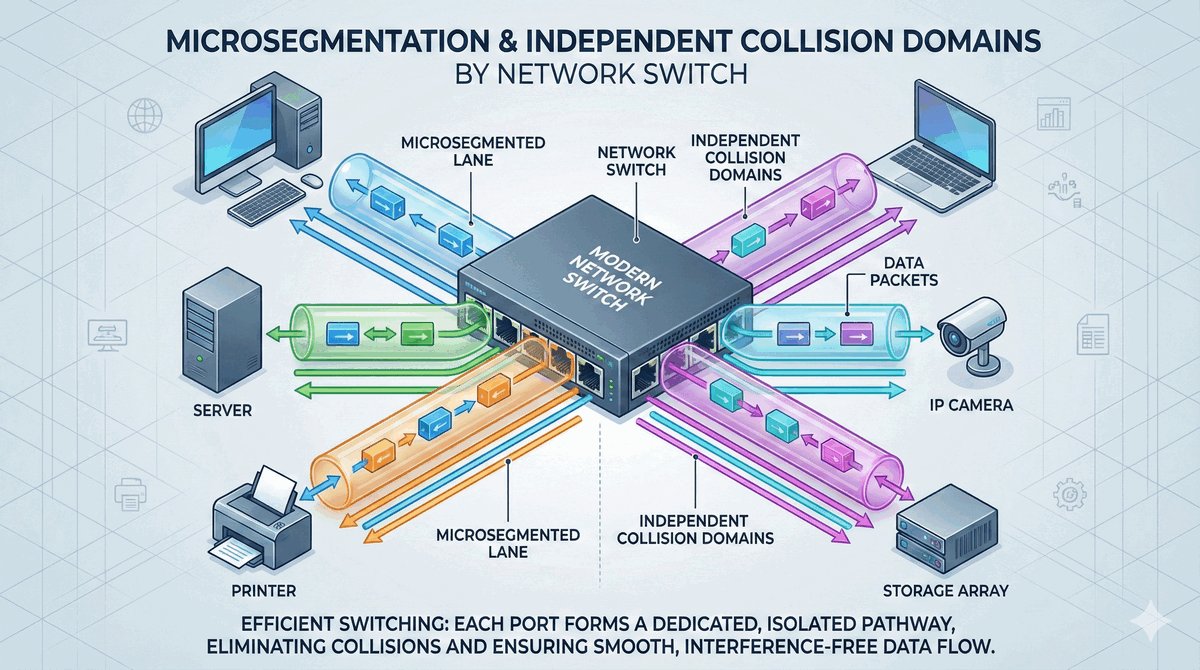

- W dawnych sieciach opartych na koncentratorach cała sieć stanowiła jedną domenę kolizyjną.

- Oznaczało to, że w danym momencie mogło nadawać tylko jedno urządzenie.

- Gdy dwa urządzenia nadawały jednocześnie, dochodziło do kolizji sygnałów.

- Kolizje niszczyły dane i wymagały ich ponownego przesłania (retransmisji).

- Wydajność sieci drastycznie spadała wraz ze wzrostem liczby podłączonych urządzeń.

- Przełącznik eliminuje problem kolizji poprzez proces mikrosegmentacji.

- Każdy port przełącznika tworzy osobną, niezależną domenę kolizyjną.

- Jeśli do portu podłączone jest jedno urządzenie, kolizje na tym łączu są niemożliwe.

- Pozwala to na jednoczesną komunikację wielu par urządzeń bez wzajemnych zakłóceń.

- Przełącznik tworzy dedykowane, tymczasowe ścieżki połączeń między portami.

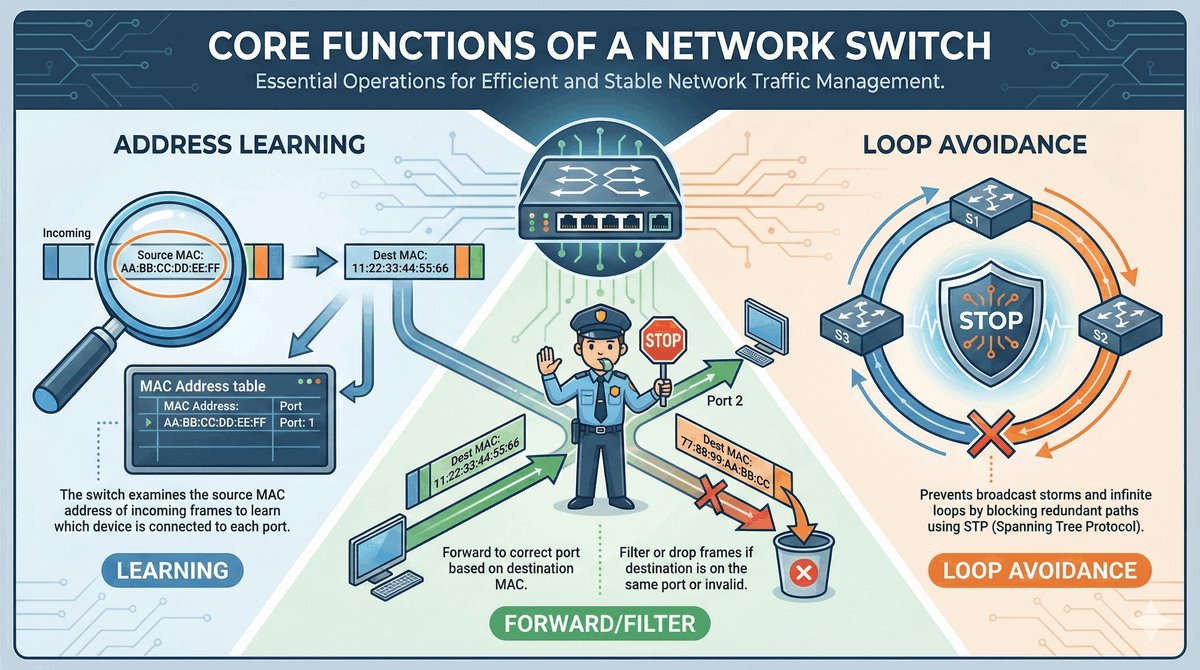

- Uczenie się adresów MAC (Address learning).

- Podejmowanie decyzji o przekazywaniu lub filtrowaniu ramek (Forward/filter decision).

- Zapobieganie pętlom w warstwie 2 (Loop avoidance) przy użyciu protokołu STP.

- Te trzy funkcje stanowią fundament działania każdego nowoczesnego przełącznika.

- Zapewniają one stabilność, wysoką wydajność oraz niezawodność sieci.

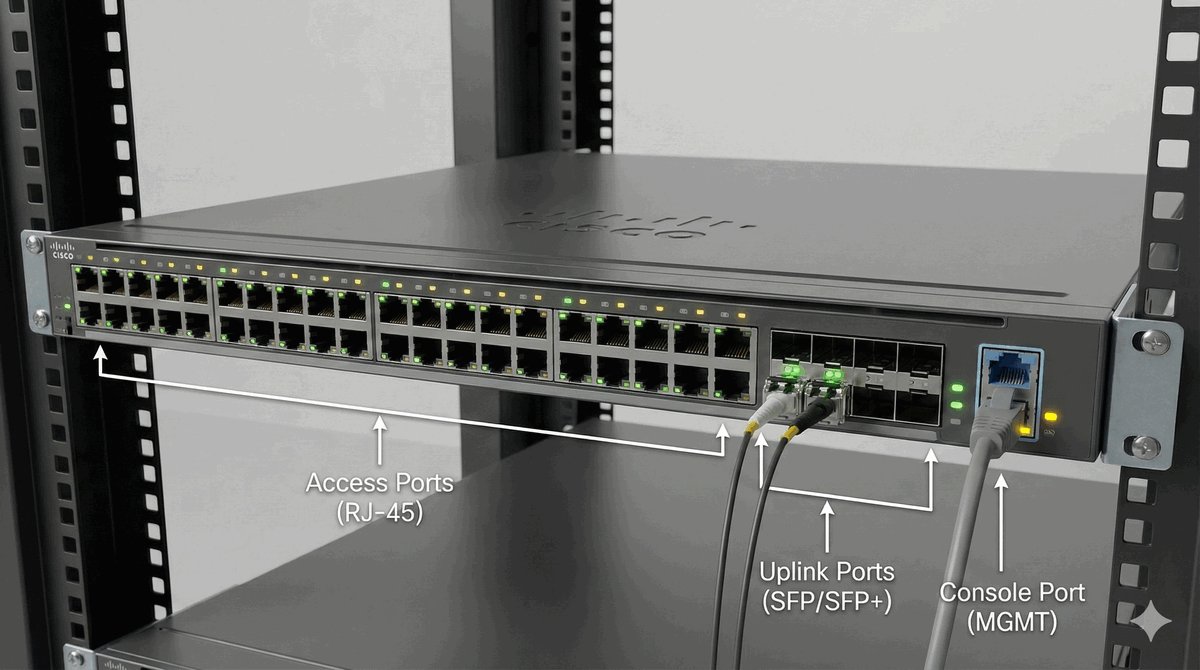

- Porty dostępowe (Access Ports): najczęściej gniazda RJ-45 do podłączania stacji końcowych.

- Porty uplink: szybsze interfejsy (np. SFP/SFP+) do łączenia z innymi przełącznikami.

- Diody LED: sygnalizują stan portów (link, aktywność, prędkość transmisji).

- Port konsolowy (Console Port): specjalne złącze służące do lokalnego zarządzania urządzeniem.

- Złącze zasilania oraz system wentylacji.

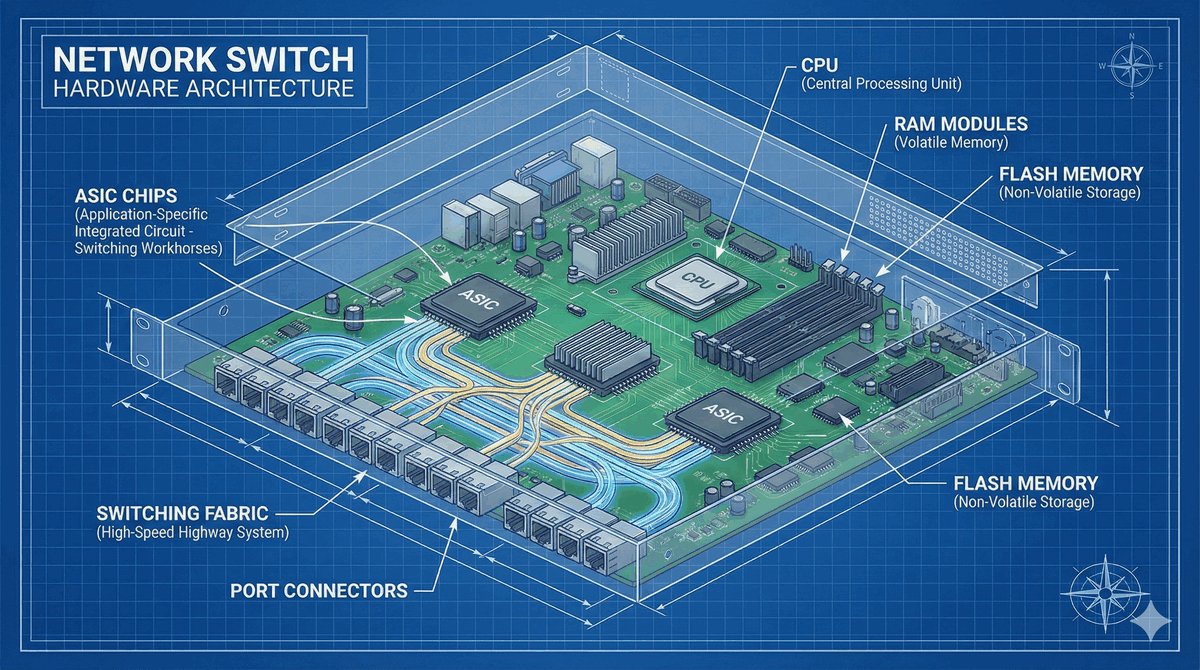

- Płyta główna (Motherboard) integrująca podzespoły.

- Procesor (CPU) i pamięć RAM: do obsługi systemu operacyjnego i procesów kontrolnych.

- Pamięć Flash: przechowuje pliki systemu operacyjnego (np. Cisco IOS).

- Układy ASIC (Application-Specific Integrated Circuit): wyspecjalizowane procesory sieciowe.

- Matryca przełączająca (Switching Fabric): magistrala umożliwiająca przesyłanie danych między portami.

- ASIC to dedykowane układy scalone, odpowiedzialne za rekordową wydajność przełącznika.

- Są zaprojektowane do pełnienia jednej, konkretnej funkcji: błyskawicznego przełączania ramek.

- Podejmują decyzje o przekazywaniu danych w oparciu o sprzętową tablicę CAM.

- Działają z pełną prędkością łącza (wire speed), bez angażowania głównego procesora (CPU).

- Dzięki ASIC przełączniki obsługują ogromny ruch przy minimalnych opóźnieniach.

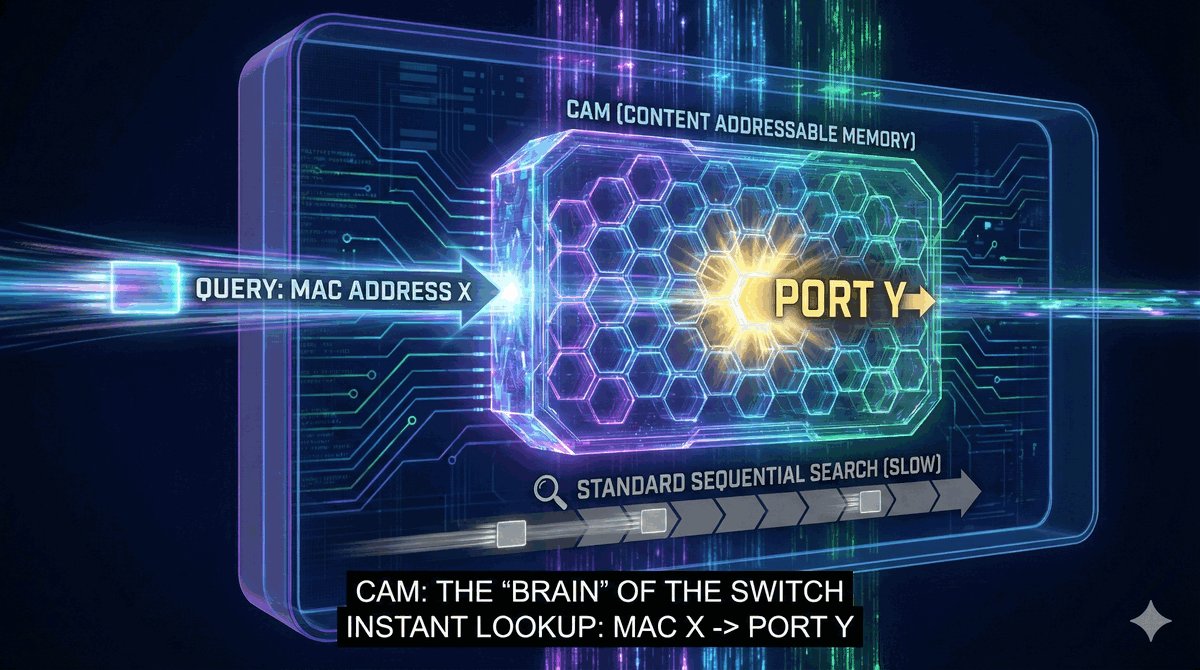

- CAM (Content Addressable Memory) to specjalny, ultraszybki typ pamięci (pamięć adresowana zawartością).

- Przechowuje ona sprzętową tablicę adresów MAC.

- W przeciwieństwie do RAM, w CAM wyszukiwanie odbywa się po zawartości, a nie po adresie komórki.

- Przełącznik „pyta" tablicę CAM: „Na którym porcie znajduje się ten konkretny adres MAC?".

- Odpowiedź uzyskiwana jest niemal natychmiast, co kluczowo wpływa na szybkość przełączania.

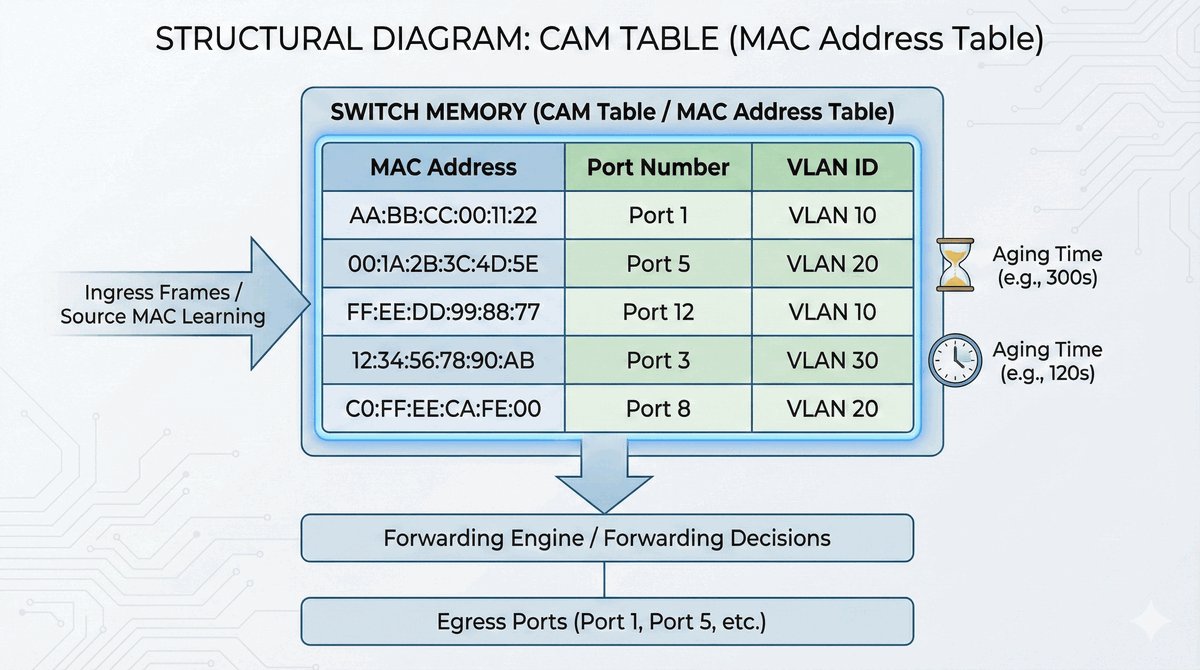

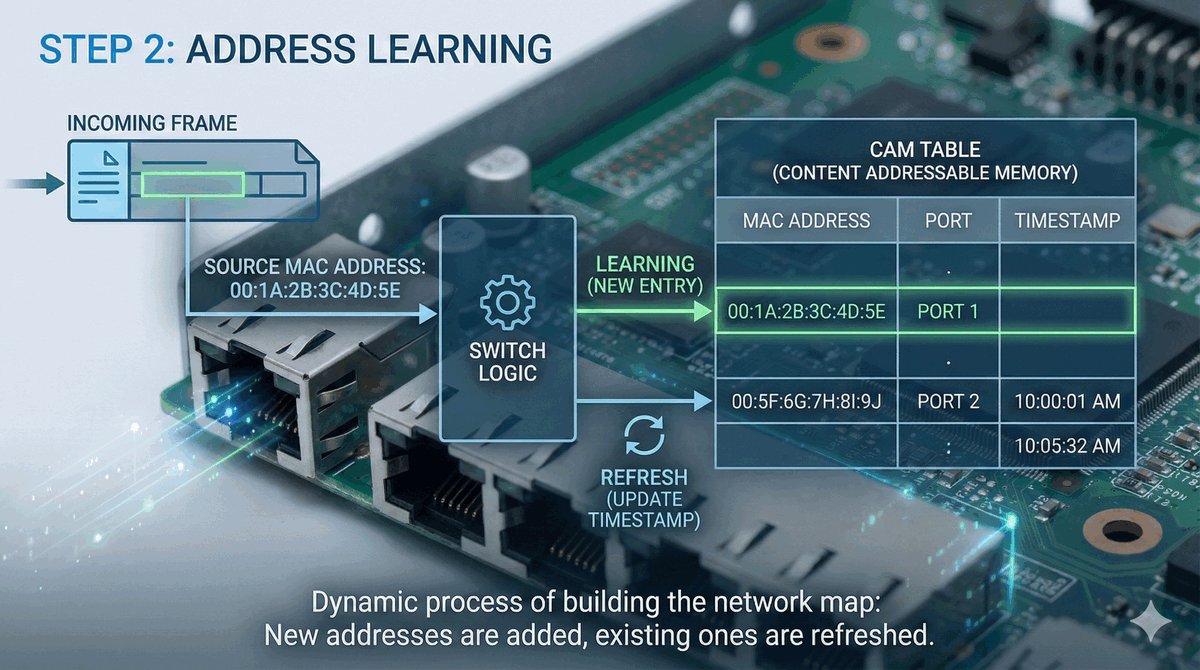

- Tablica CAM (zwana też tablicą MAC) zawiera zazwyczaj trzy główne informacje:

- Adres MAC: unikalny fizyczny identyfikator podłączonego urządzenia.

- Numer portu: fizyczny interfejs, na którym wykryto dane urządzenie.

- Identyfikator VLAN: numer wirtualnej sieci, do której przypisany jest dany wpis.

- Wpisy są dodawane automatycznie i posiadają czas wygaśnięcia (aging time).

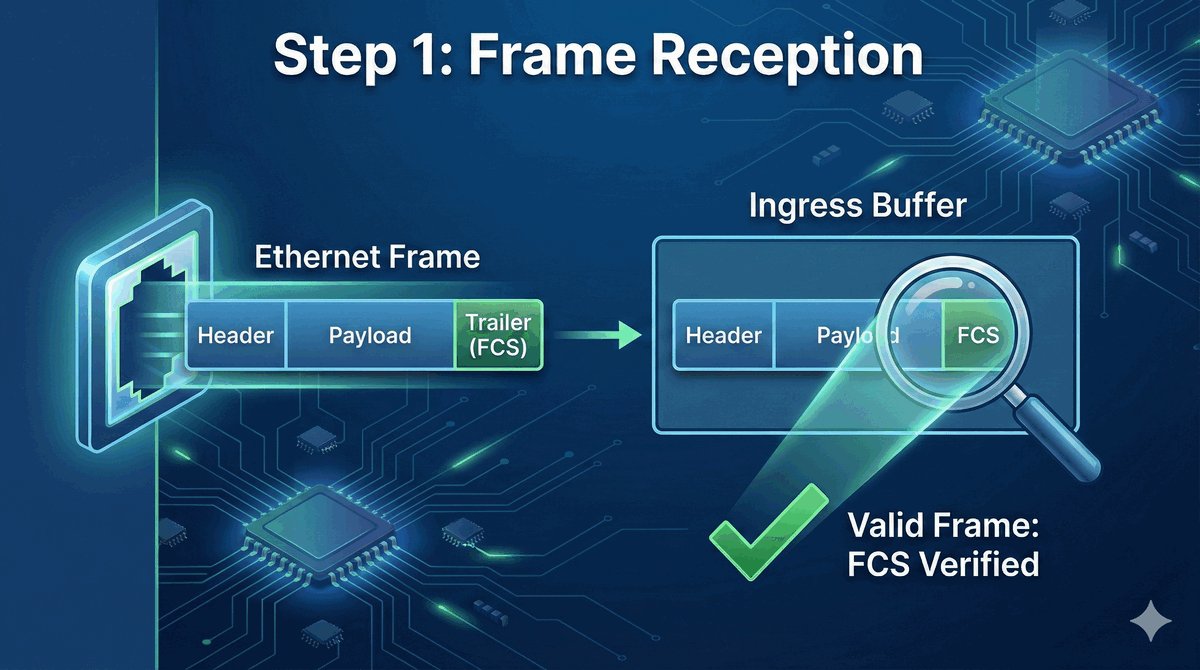

- Ramka Ethernet trafia do jednego z portów wejściowych przełącznika.

- Układ portu zapisuje ramkę w buforze wejściowym.

- Przełącznik sprawdza sumę kontrolną FCS, aby upewnić się, że dane nie uległy przekłamaniu.

- Jeśli ramka jest błędna, zostaje ona natychmiast odrzucona.

- W przypadku poprawnej ramki rozpoczyna się proces analizy jej nagłówka.

- Przełącznik analizuje nagłówek i odczytuje źródłowy adres MAC (nadawcy).

- Sprawdza, czy ten adres znajduje się już w tablicy CAM.

- Jeśli go nie ma, dodaje nowy wpis wiążący adres MAC z portem wejściowym.

- Jeśli adres już istnieje, przełącznik odświeża czas życia (aging timer) tego wpisu.

- Dzięki temu mechanizmowi przełącznik automatycznie poznaje lokalizację urządzeń.

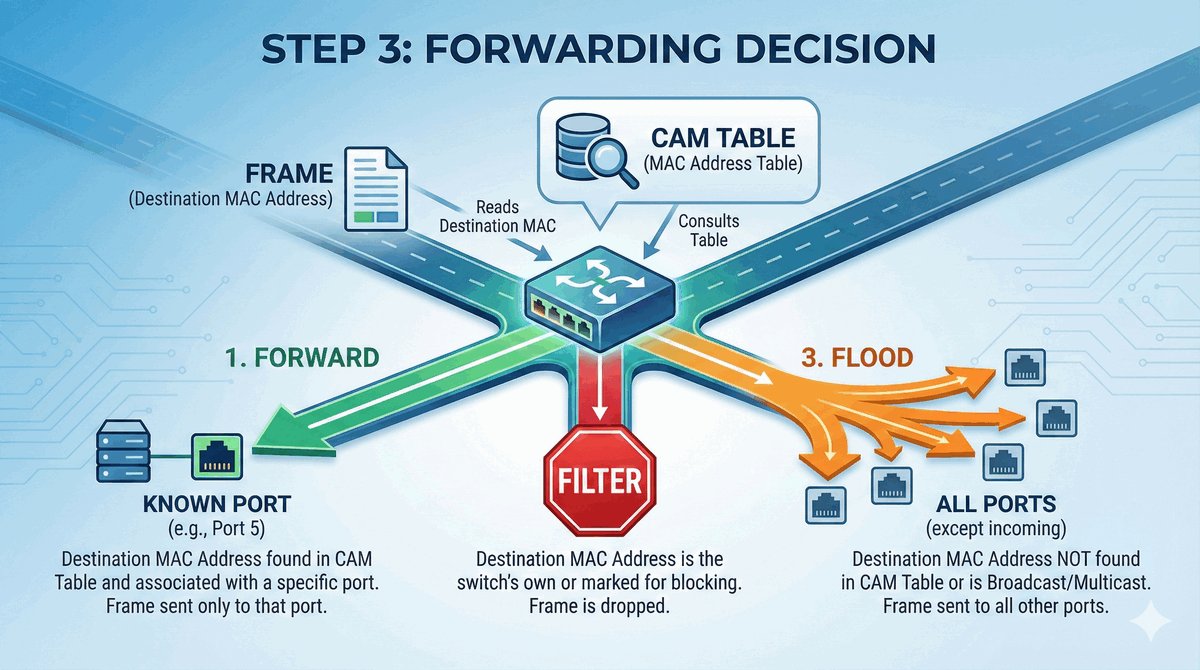

- Przełącznik odczytuje docelowy adres MAC (odbiorcy) z nagłówka ramki.

- Przeszukuje tablicę CAM w poszukiwaniu portu skojarzonego z tym adresem.

- Na podstawie wyniku wyszukiwania podejmowana jest jedna z trzech akcji:

- 1. Przekazanie (Forward) do konkretnego portu.

- 2. Filtrowanie (Filter) — odrzucenie ramki.

- 3. Zalewanie (Flood) — rozesłanie do wszystkich portów.

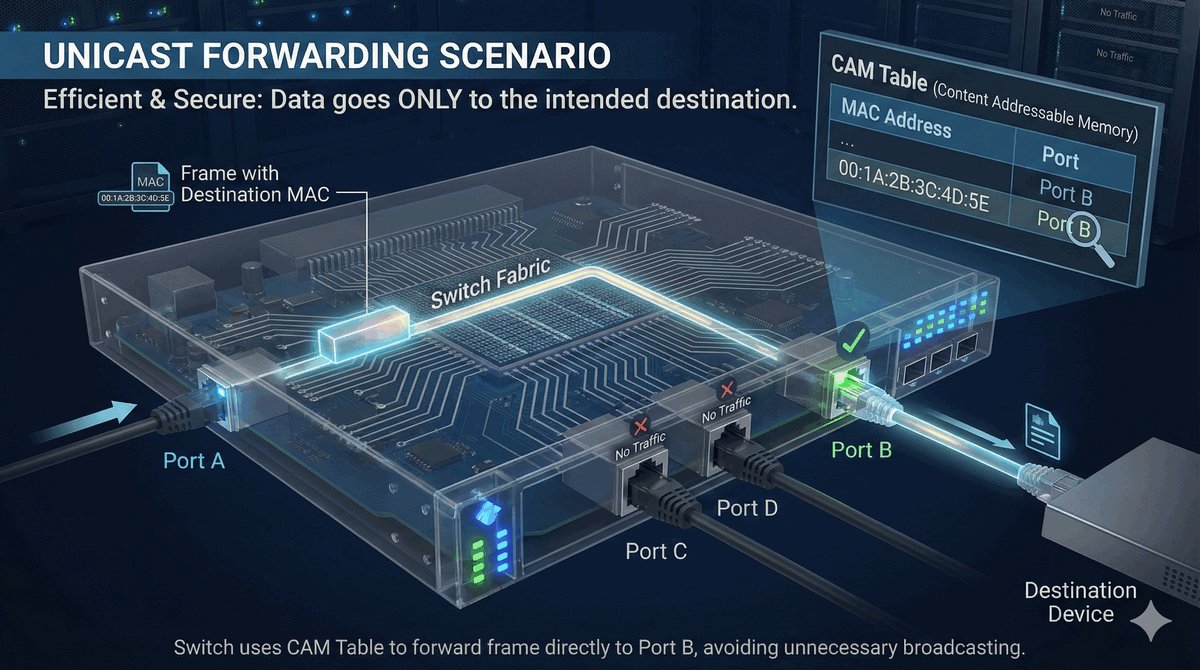

- Występuje, gdy docelowy adres MAC znajduje się w tablicy CAM.

- Wpis w tablicy jednoznacznie wskazuje właściwy port wyjściowy.

- Przełącznik przesyła ramkę z bufora wejściowego do bufora konkretnego portu wyjściowego.

- Ramka opuszcza urządzenie tylko przez ten jeden, dedykowany interfejs.

- Jest to podstawowy sposób działania zapewniający wysoką efektywność sieci.

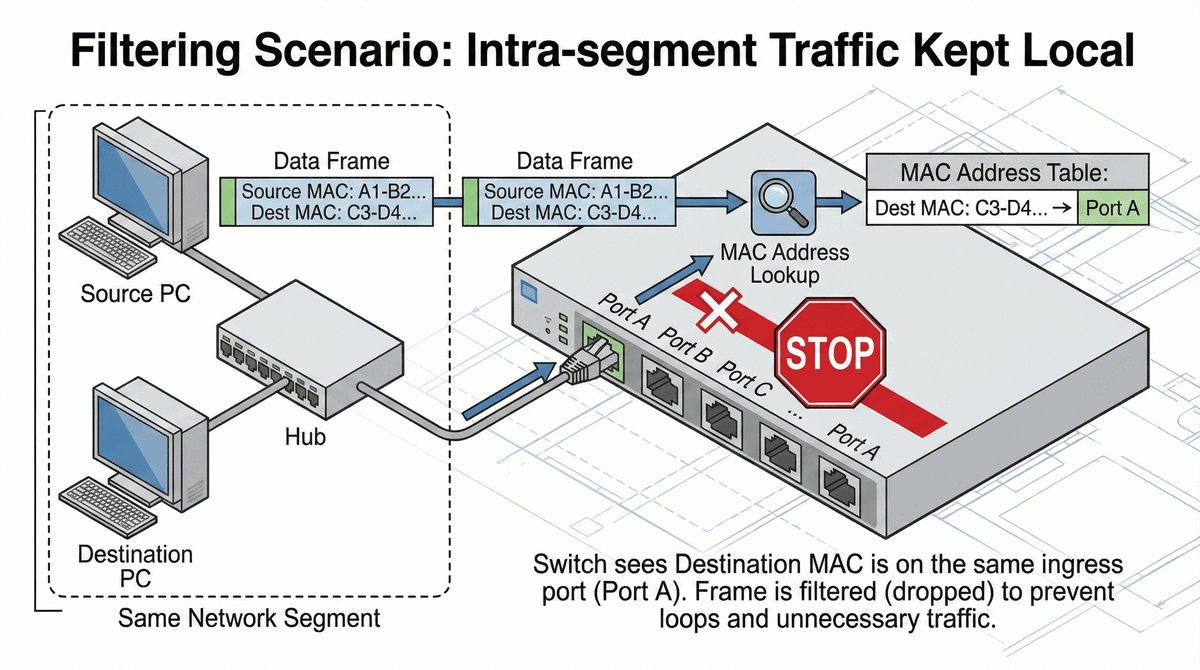

- Ma miejsce, gdy docelowy adres MAC jest znany w tablicy CAM.

- Jednak port docelowy jest tym samym portem, przez który ramka nadeszła.

- Sytuacja ta oznacza, że nadawca i odbiorca są w tym samym fizycznym segmencie.

- Przełącznik uznaje, że nie musi pośredniczyć w tej komunikacji.

- Ramka zostaje odrzucona (odfiltrowana), co zapobiega zbędnemu powielaniu ruchu.

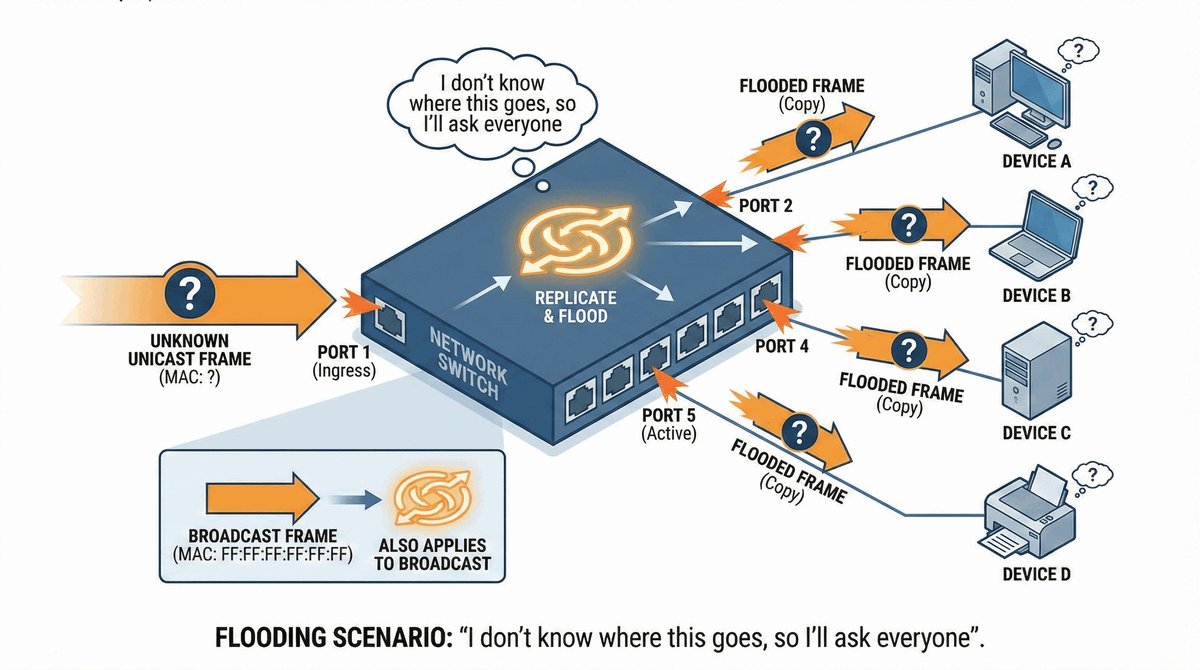

- Występuje, gdy docelowy adres MAC nie figuruje w tablicy CAM (unknown unicast).

- Przełącznik nie posiada informacji, do którego portu podłączony jest odbiorca.

- Przesyła kopię ramki na wszystkie aktywne porty (poza portem wejściowym).

- Ten sam mechanizm stosowany jest dla ramek typu broadcast oraz multicast.

- Zalewanie gwarantuje, że ramka dotrze do adresata, o ile znajduje się on w sieci.

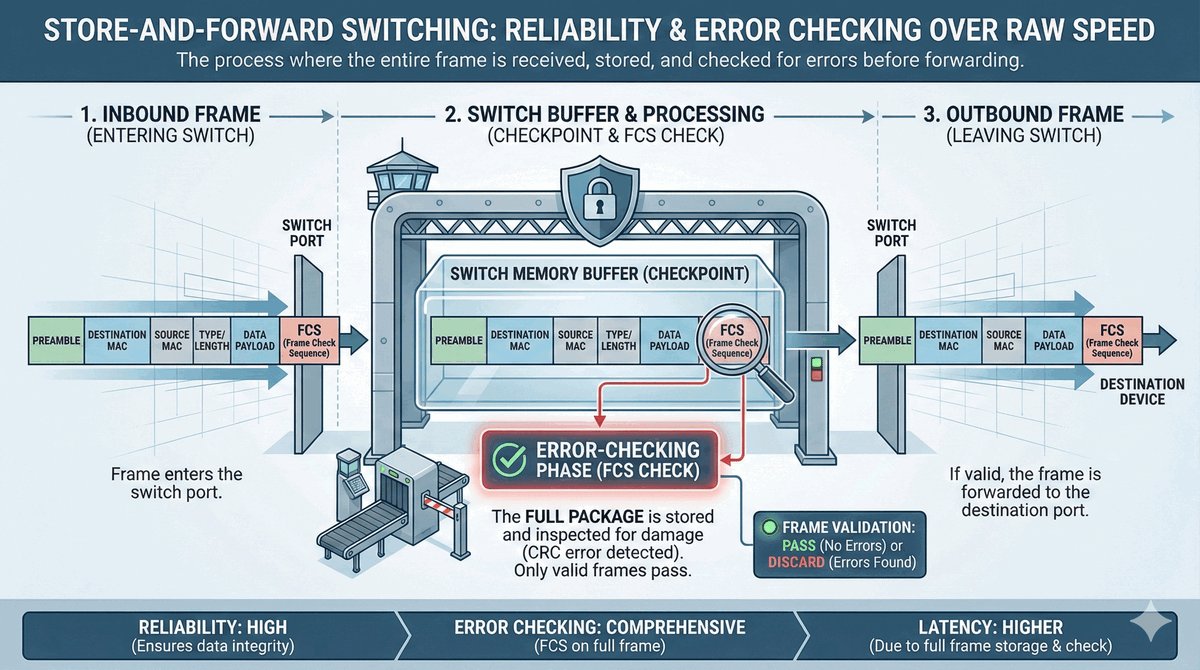

- Przełącznik odbiera całą ramkę i zapisuje ją w buforze przed przekazaniem dalej.

- Pozwala to na pełną weryfikację sumy kontrolnej FCS.

- Błędne lub uszkodzone ramki są eliminowane na wczesnym etapie.

- Jest to tryb zapewniający najwyższą jakość transmisji danych.

- Wprowadza minimalne opóźnienie, które rośnie wraz z rozmiarem ramki.

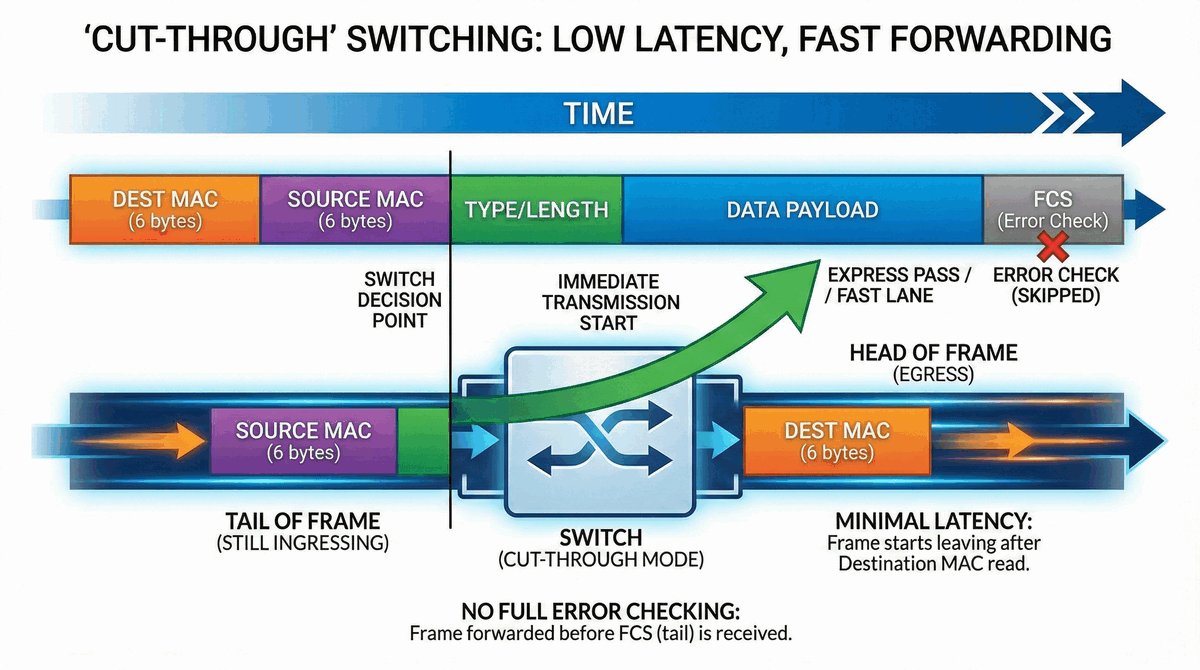

- Przełącznik rozpoczyna przesyłanie ramki natychmiast po odczytaniu adresu MAC odbiorcy.

- Urządzenie nie czeka na odebranie całości danych.

- Tryb ten oferuje najniższe możliwe opóźnienia wewnątrz urządzenia (latency).

- Główną wadą jest ryzyko przekazywania uszkodzonych ramek (brak sprawdzania FCS).

- Stosowany w systemach wymagających błyskawicznej reakcji (np. handel wysokich częstotliwości HFT).

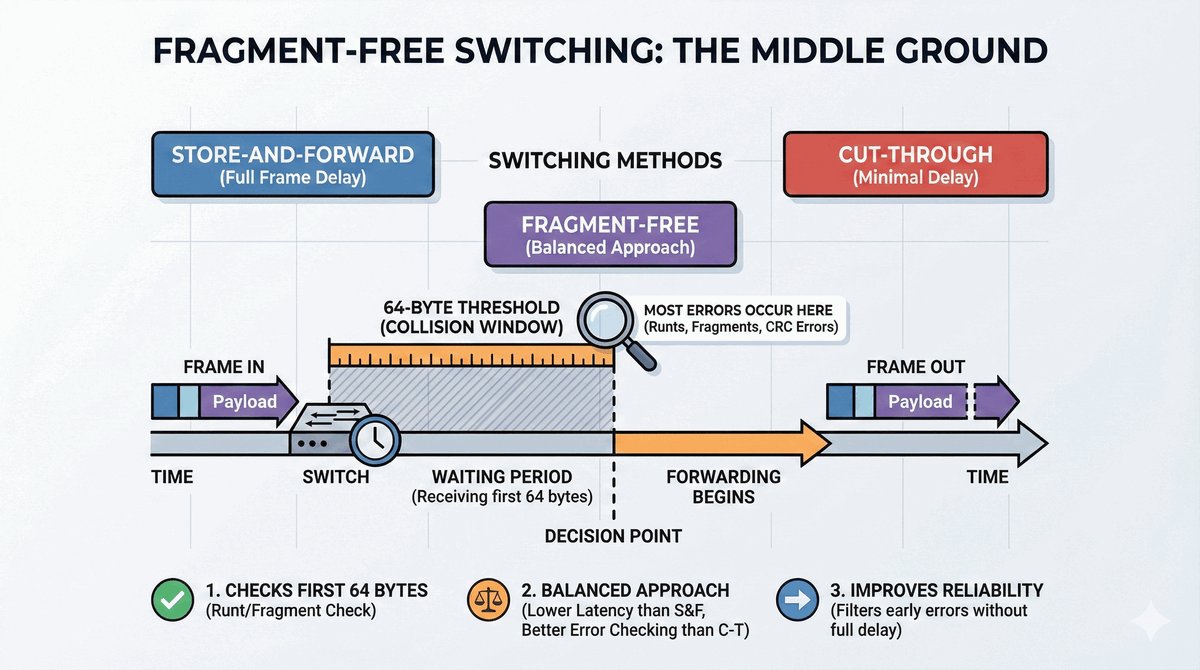

- Rozwiązanie pośrednie, łączące zalety obu poprzednich trybów.

- Przełącznik odczytuje pierwsze 64 bajty ramki przed rozpoczęciem jej wysyłania.

- W statystyce sieciowej większość kolizji i błędów_objawia się właśnie na początku ramki.

- Tryb ten eliminuje tzw. „runty frames" (ramki krótsze niż 64 bajty, powstające w wyniku kolizji).

- Zapewnia lepszą czystość transmisji niż Cut-Through przy zachowaniu dużej szybkości.

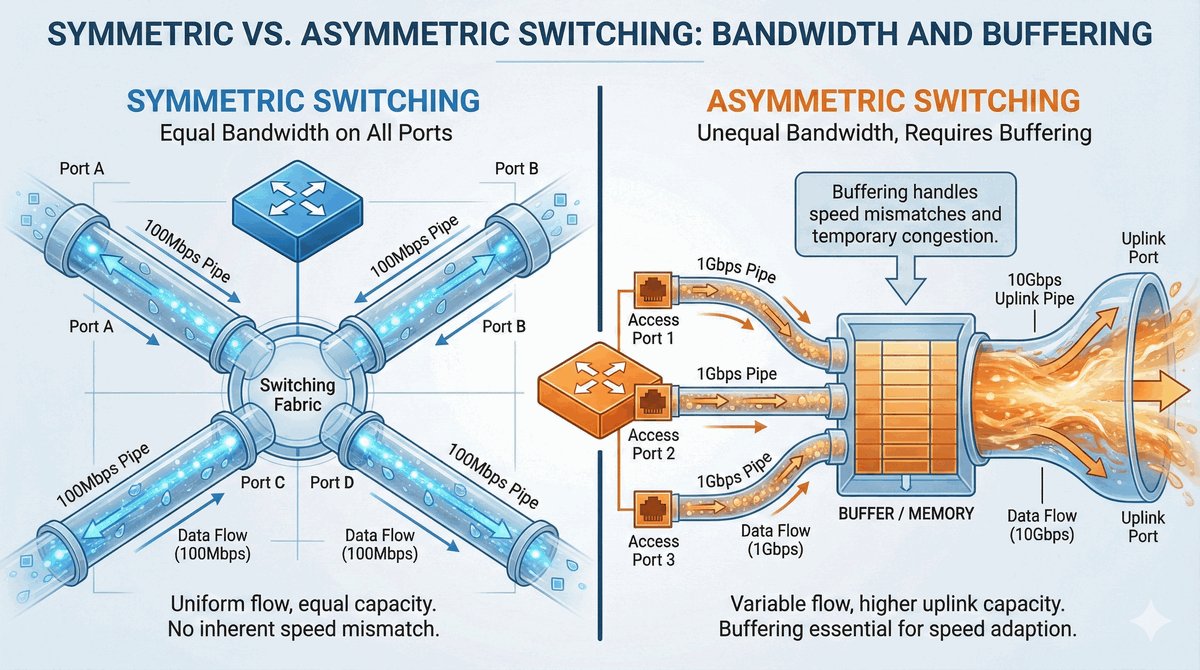

- Przełączanie symetryczne: wszystkie interfejsy operują z tą samą prędkością (np. same porty 1 Gbps).

- Przełączanie asymetryczne: porty mają różną przepustowość (np. 100 Mbps dla hostów i 10 Gbps dla serwera).

- Asymetria wymaga zaawansowanych mechanizmów buforowania, aby uniknąć zatorów.

- Umożliwia efektywne łączenie wolniejszych segmentów z szybkim szkieletem sieci.

- Typowy przykład: porty dostępowe 1 Gbps oraz port nadrzędny (uplink) 10 Gbps.

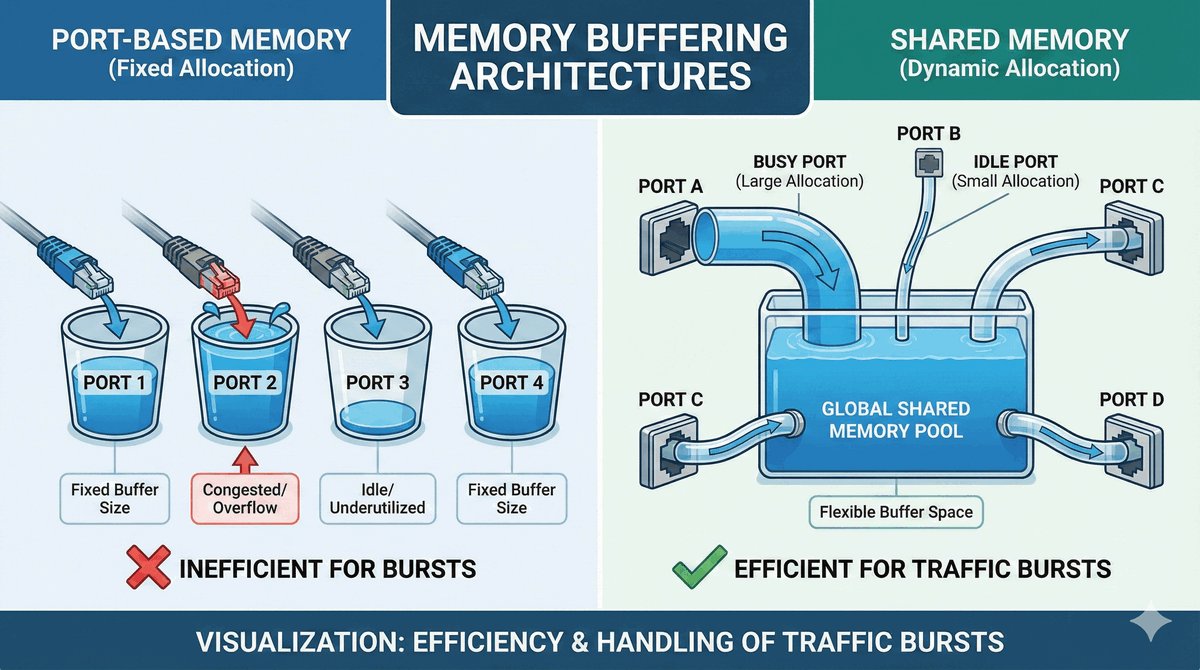

- Buforowanie na port (Port-based): każdy port posiada własną, wydzieloną pamięć na ramki.

- Współdzielona pamięć (Shared): wszystkie porty korzystają ze wspólnej, dynamicznej puli pamięci.

- Pamięć współdzielona jest znacznie bardziej efektywna w zarządzaniu ruchem.

- Pozwala przeznaczyć więcej miejsca dla portów tymczasowo obciążonych dużymi paczkami danych.

- Jest to standardowe rozwiązanie w nowoczesnych przełącznikach klasy biznesowej.

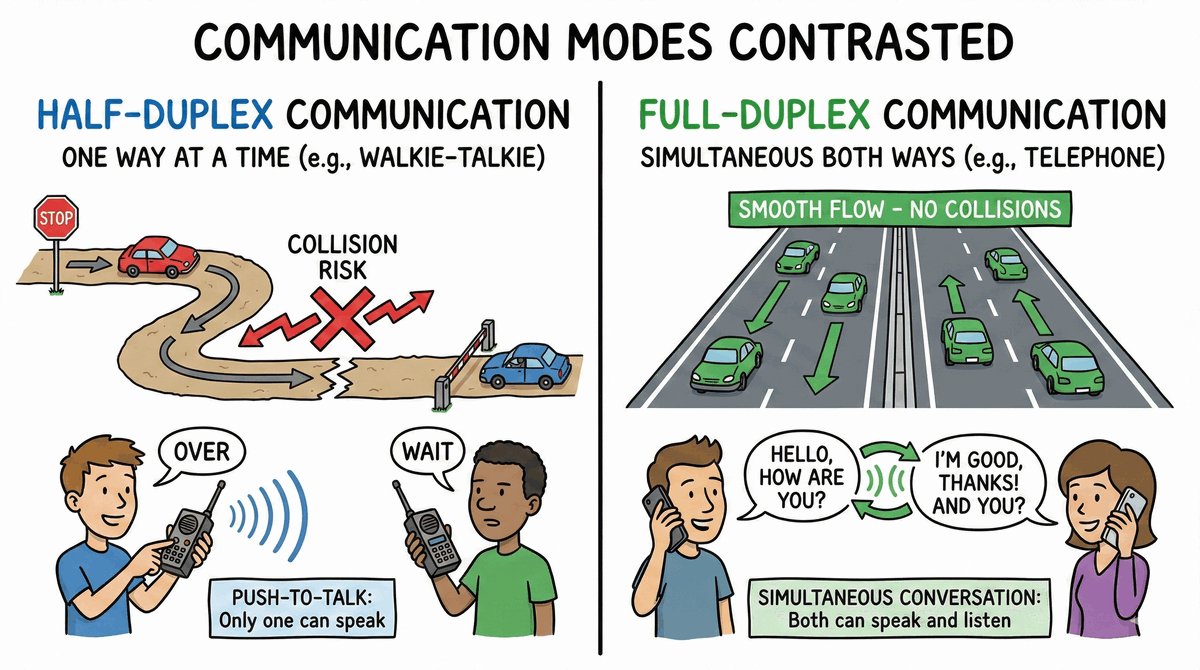

- Half-Duplex (półdupleks): transmisja możliwa tylko w jednym kierunku naraz (jak w krótkofalówce).

- Wymaga mechanizmu CSMA/CD do wykrywania i obsługi kolizji.

- Full-Duplex (pełny dupleks): jednoczesne nadawanie i odbieranie danych przez jedno łącze.

- Technologia ta wykorzystuje osobne pary przewodów (lub kanały) do komunikacji dwukierunkowej.

- Całkowicie eliminuje kolizje i podwaja dostępną przepustowość nominalną.

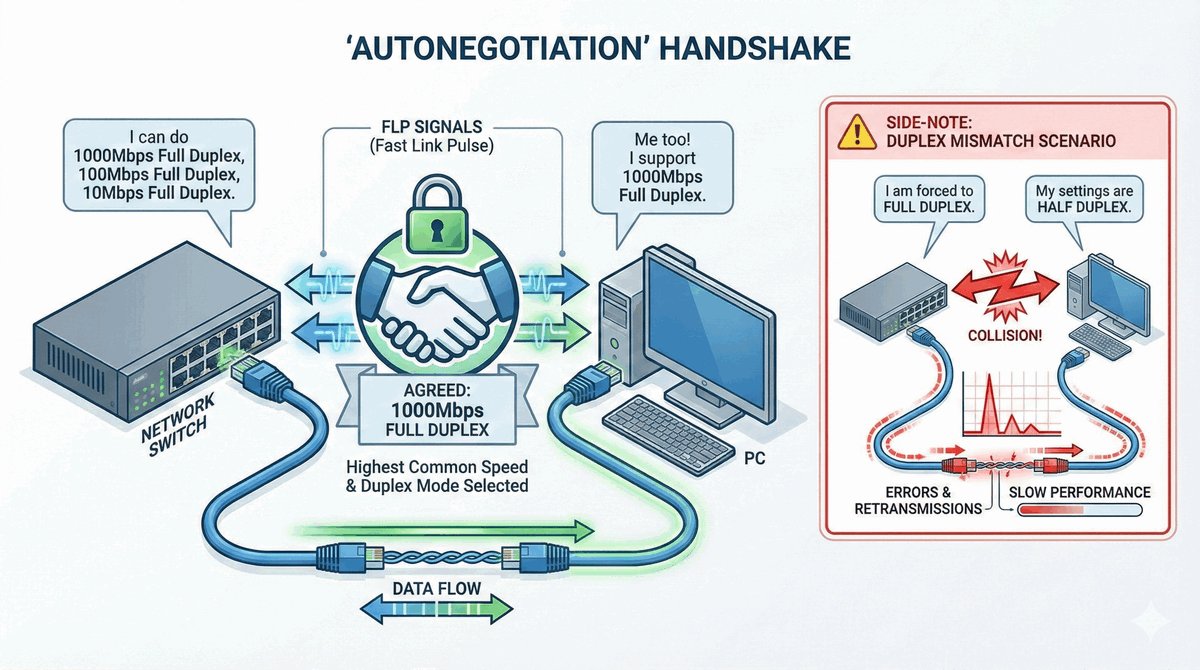

- Mechanizm automatycznego ustalania najlepszych parametrów pracy połączenia między urządzeniami.

- Urządzenia uzgadniają wspólną szybkość (np. 10/100/1000 Mbps) oraz tryb dupleksu.

- Zapewnia to łatwość podłączania różnych sprzętów (plug-and-play).

- Błędy autonegocjacji (tzw. duplex mismatch) mogą być przyczyną bardzo niskiej wydajności sieci.

- Współczesna rekomendacja to pozostawienie trybu "Auto" po obu stronach połączenia.

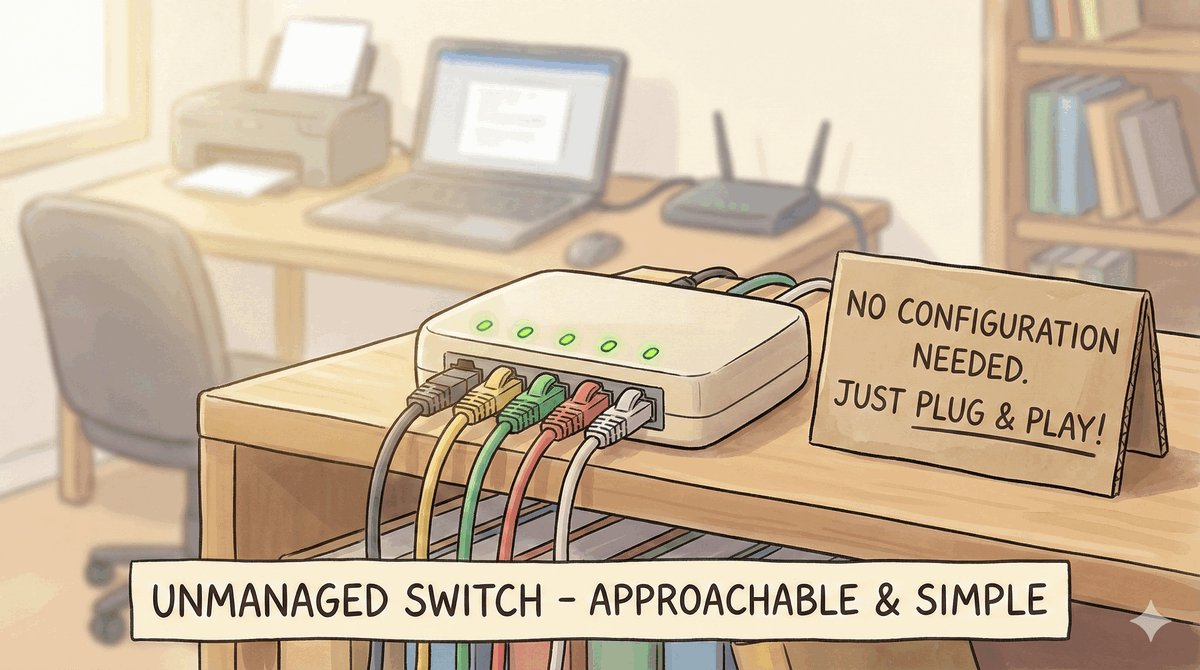

- Proste urządzenia, które po wyjęciu z pudełka są gotowe do pracy (plug and play).

- Nie posiadają interfejsu do wprowadzania jakichkolwiek ustawień przez użytkownika.

- Realizują jedynie podstawowy proces przełączania ramek Ethernet.

- Brak wsparcia dla VLAN-ów, priorytetyzacji ruchu czy mechanizmów zabezpieczających.

- Idealne do małych sieci domowych lub prostych biur bez specyficznych wymagań konfiguracyjnych.

- Umożliwiają konfigurację parametrów pracy (poprzez wiersz poleceń CLI, stronę WWW lub SNMP).

- Pozwalają na pełną kontrolę i monitorowanie ruchu wewnątrz urządzenia.

- Wspierają zaawansowane technologie:

- - Wirtualne sieci (VLAN) i połączenia trunkowe.

- - Mechanizmy zapobiegania pętlom (STP/RSTP).

- - Łączenie portów w jedną grupę (EtherChannel/LACP).

- - Zabezpieczenia na poziomie portów (Port Security).

- - Gwarantowanie jakości usług (QoS).

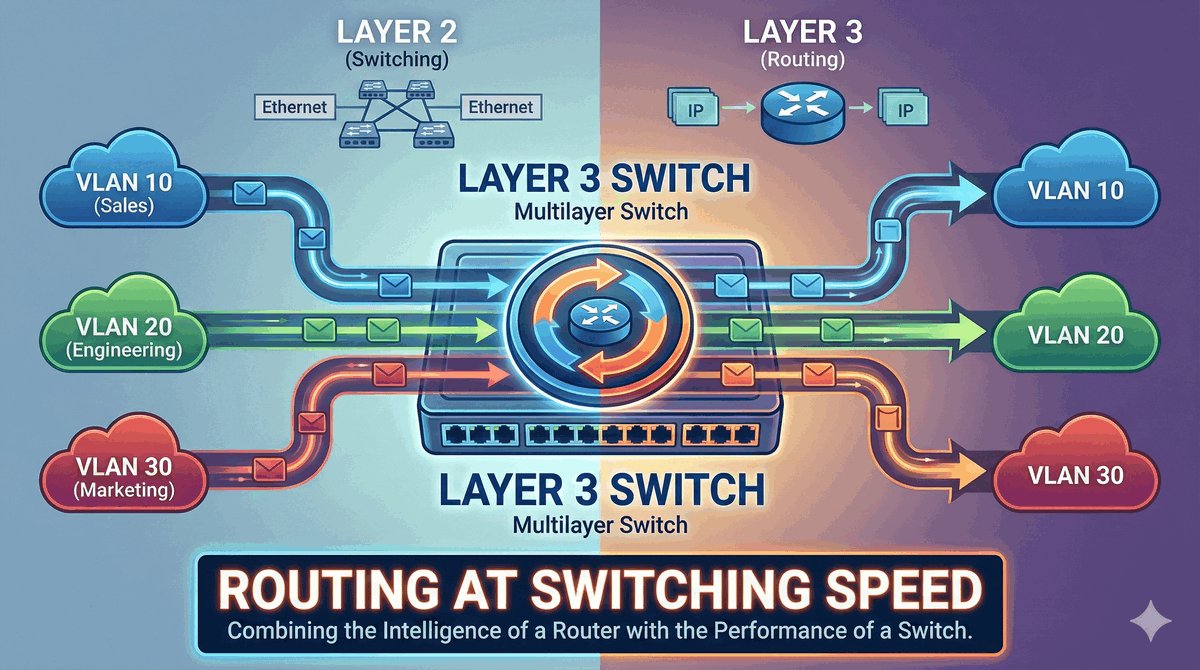

- Urządzenia hybrydowe, łączące cechy przełącznika L2 oraz routera (L3).

- Podejmują decyzje o przesyłaniu danych nie tylko po adresach MAC, ale i adresach IP.

- Umożliwiają routing między VLAN-ami z ogromną prędkością dzięki akceleracji sprzętowej ASIC.

- Stanowią kluczowy element szkieletu nowoczesnych dużych sieci lokalnych.

- Wydajnie integrują procesy przełączania i wyznaczania tras między sieciami.

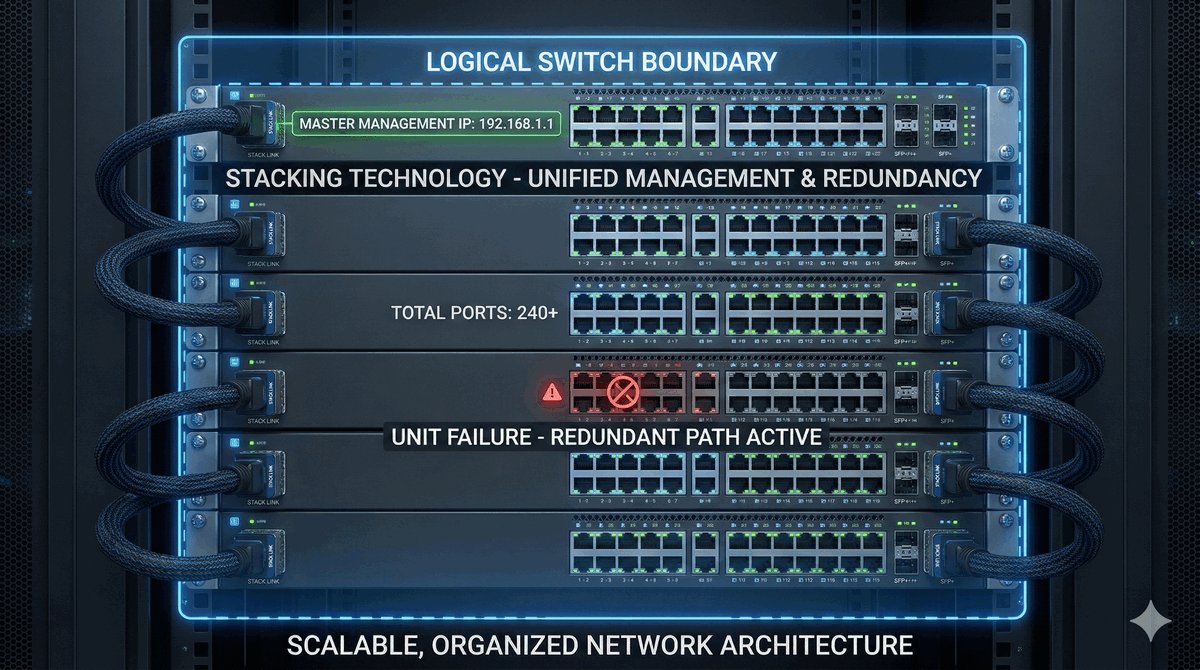

- Technologia łączenia kilku fizycznych urządzeń w jeden logiczny, wspólny system.

- Przełączniki są spięte specjalnymi szynami lub kablami o bardzo wysokiej przepustowości.

- Cały stos (stack) jest zarządzany pod jednym adresem IP przy użyciu jednej konfiguracji.

- Znacząco upraszcza to administrację i pozwala na łatwą rozbudowę sieci o nowe porty.

- Zapewnia wysoką odporność na awarię pojedynczego elementu systemu.

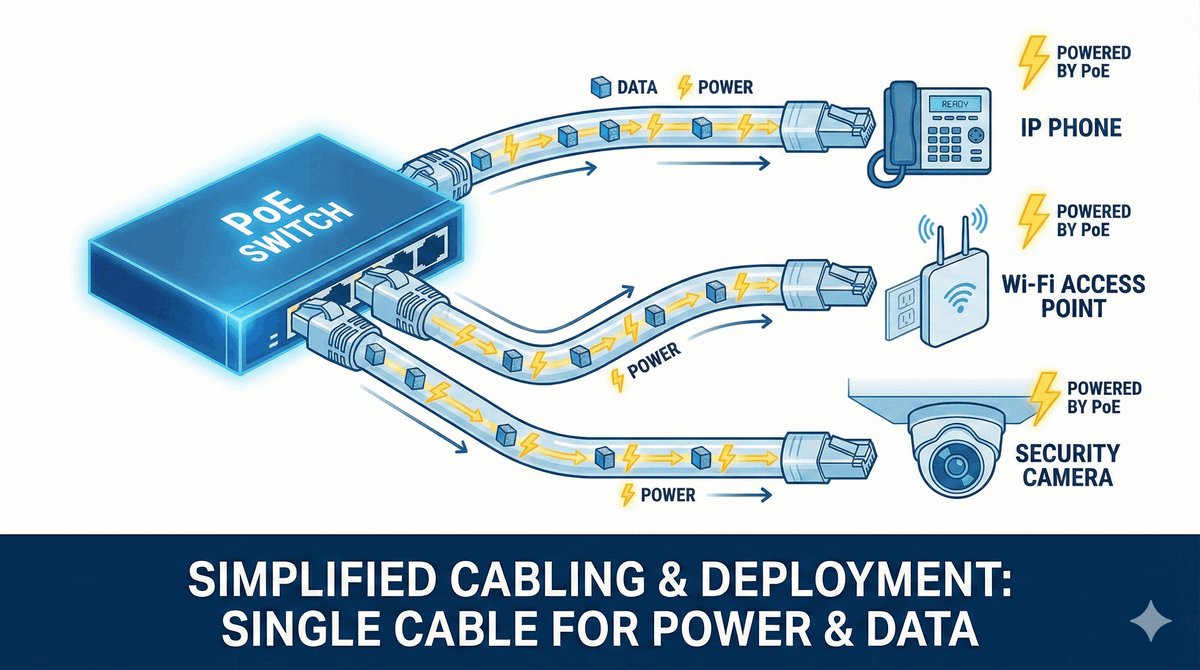

- Technologia przesyłania energii elektrycznej do urządzeń za pomocą standardowej skrętki komputerowej.

- Eliminuje konieczność montażu dodatkowych gniazdek elektrycznych przy każdym urządzeniu.

- Powszechnie stosowane do zasilania telefonów IP, kamer monitoringu czy punktów dostępowych Wi-Fi.

- Zasilanie dostarczane jest zgodnie z międzynarodowymi normami (np. IEEE 802.3at/bt).

- Każdy przełącznik posiada ograniczony budżet mocy, który dzieli między podłączone urządzenia.

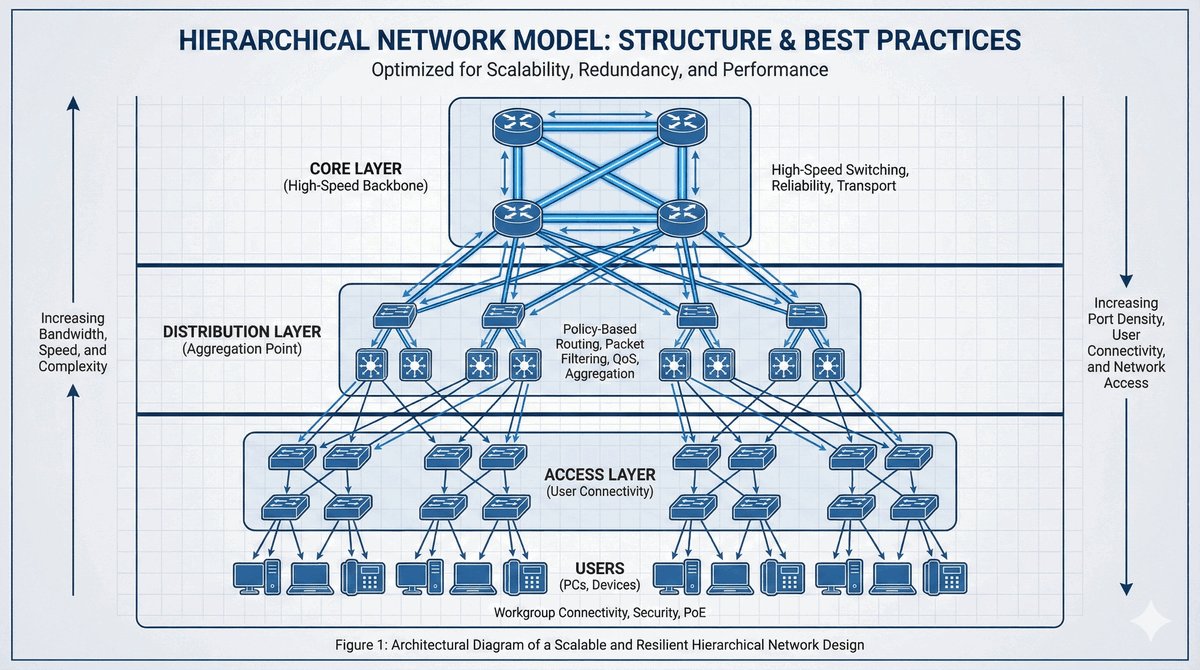

- Optymalny model projektowania sieci firmowych, składający się z trzech poziomów:

- Warstwa dostępowa (Access Layer): bezpośrednie podłączenie komputerów i użytkowników.

- Warstwa dystrybucji (Distribution Layer): skupianie ruchu z punktów dostępowych, stosowanie polityk.

- Warstwa rdzenia (Core Layer): centralny punkt sieci zapewniający superszybki transport danych.

- Przełączniki pełnią kluczowe, wyspecjalizowane role na każdym z tych poziomów.

- Stanowią pierwszy punkt kontaktu dla stacji roboczych, drukarek i telefonów.

- Są to zazwyczaj urządzenia o dużej liczbie portów (24 lub 48 portów w jednej obudowie).

- Wdrażają funkcje ochrony dostępu, takie jak Port Security czy filtrowanie DHCP.

- Często wspierają PoE, aby zasilić kamerę lub telefon bezpośrednio z gniazdka sieciowego.

- To tutaj następuje wstępna klasyfikacja ruchu (VLAN) i podstawowe Quality of Service.

- Agregują połączenia pochodzące z wielu szaf dostępowych (Access Switches).

- Stanowią logiczną granicę między przełączaniem L2 a routingiem w warstwie 3.

- Przeważnie są to wydajne przełączniki wielowarstwowe (Multilayer Switches).

- Zajmują się przekierowywaniem ruchu między różnymi sieciami wirtualnymi (Inter-VLAN Routing).

- To tutaj stosuje się zaawansowane reguły filtrowania (ACL) oraz priorytetyzację ruchu.

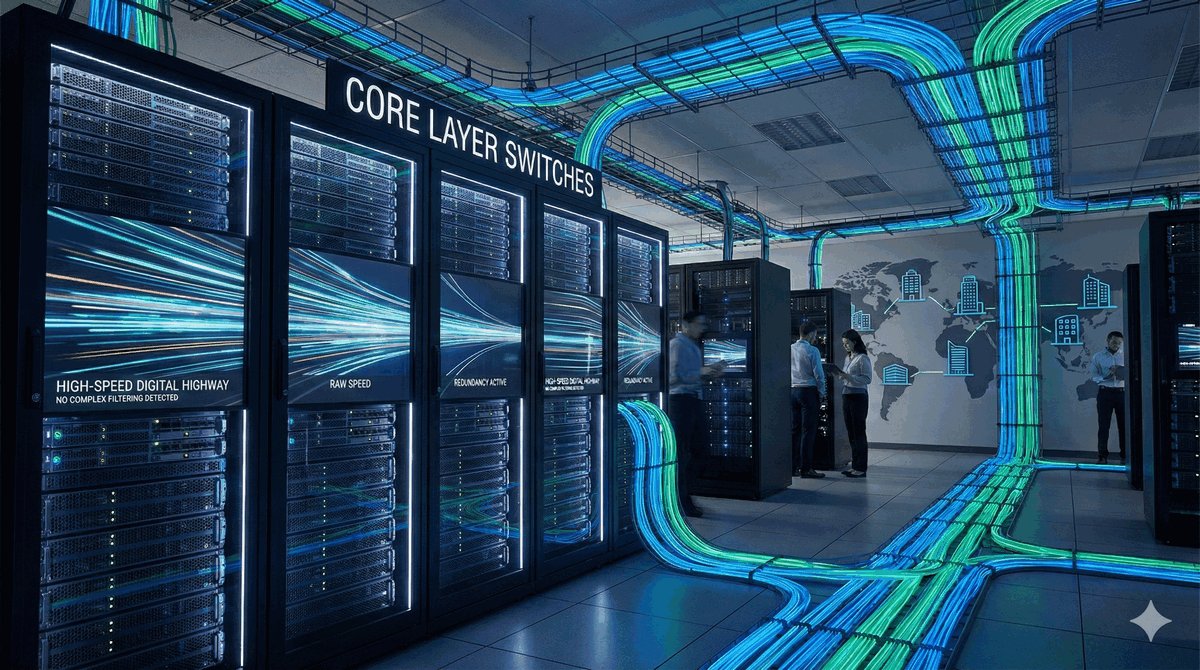

- Tworzą szybki szkielet (backbone) łączący odległe segmenty sieci biurowej.

- Ich jedynym priorytetem jest jak najszybsze przesyłanie potężnych strumieni danych.

- Charakteryzują się ekstremalną niezawodnością i pełną redundancją zasilania oraz procesów.

- W tej warstwie nie stosuje się zazwyczaj skomplikowanych reguł blokujących ruch (ACL).

- Są to najdroższe i najbardziej wydajne jednostki w całej infrastrukturze sieciowej.

- Wysoce specjalistyczne urządzenia zoptymalizowane do pracy z farmami serwerów.

- Gwarantują ultra-niskie i przewidywalne opóźnienia w transmisji danych.

- Oferują porty o ogromnych przepustowościach (standardy 10, 40, 100 czy nawet 400 Gbps).

- Wspierają nowoczesne technologie wirtualizacji sieciowej oraz sieci nakładkowe (VXLAN).

- Często pracują w skalowalnej architekturze Spine-Leaf, zastępującej tradycyjną hierarchię.

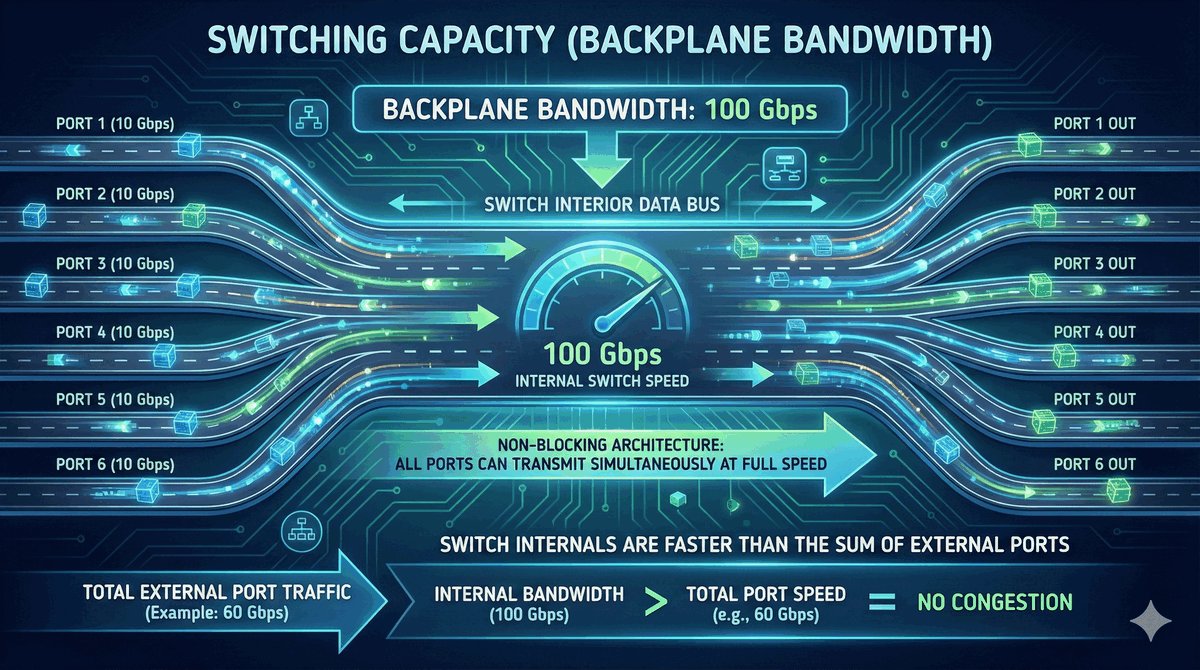

- Określa maksymalną przepustowość, jaką wewnętrzna matryca urządzenia może obsłużyć.

- Wielkość ta jest wyrażana w gigabitach na sekundę (Gbps).

- W zdrowo zaprojektowanym urządzeniu wartość ta jest co najmniej dwukrotnością sumy wszystkich prędkości portów.

- Gwarantuje to, że przełącznik może obs��użyć pełny ruch na wszystkich portach jednocześnie (nieblokujący).

- Jest to jeden z najważniejszych parametrów technicznych branych pod uwagę przy zakupie.

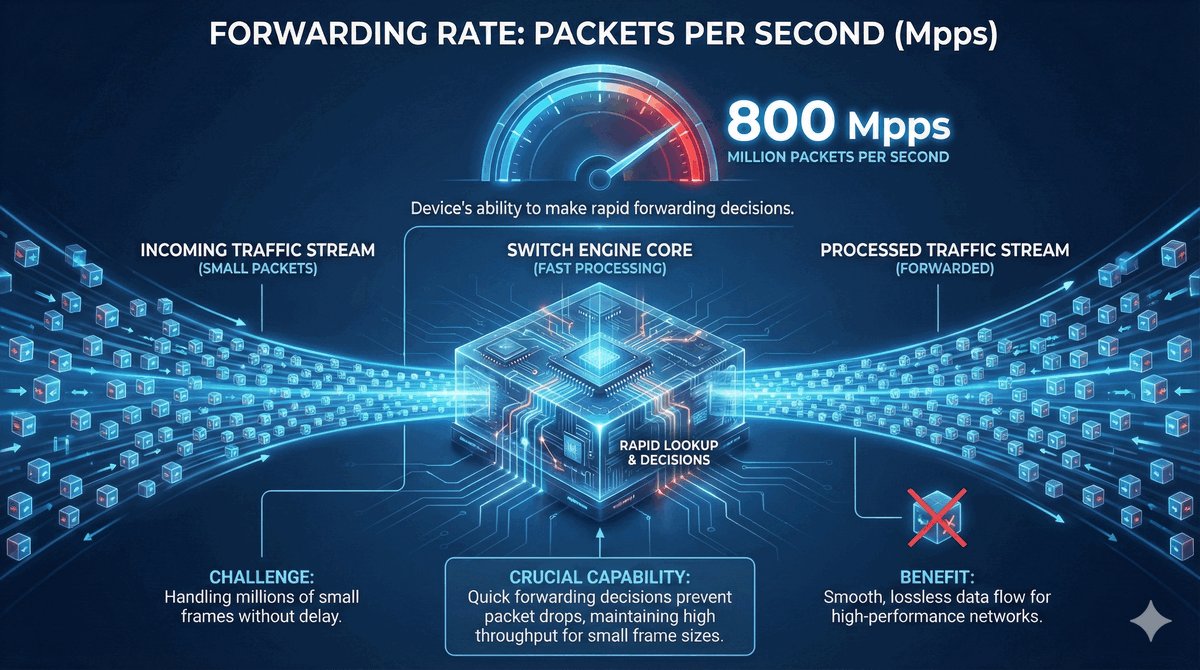

- Wskaźnik określający, jak wiele pakietów informacji urządzenie przesyła w ciągu sekundy.

- Jednostką jest milion pakietów na sekundę (Mpps — Million Packets Per Second).

- Jest to parametr kluczowy, gdy w sieci dominuje ruch składający się z milionów małych pakietów danych.

- Wydajność ta zależy bezpośrednio od mocy obliczeniowej zainstalowanych układów ASIC.

- W dobrych przełącznikach wartość ta pozwala na obsługę ruchu z pełną prędkością kabla (wire speed).

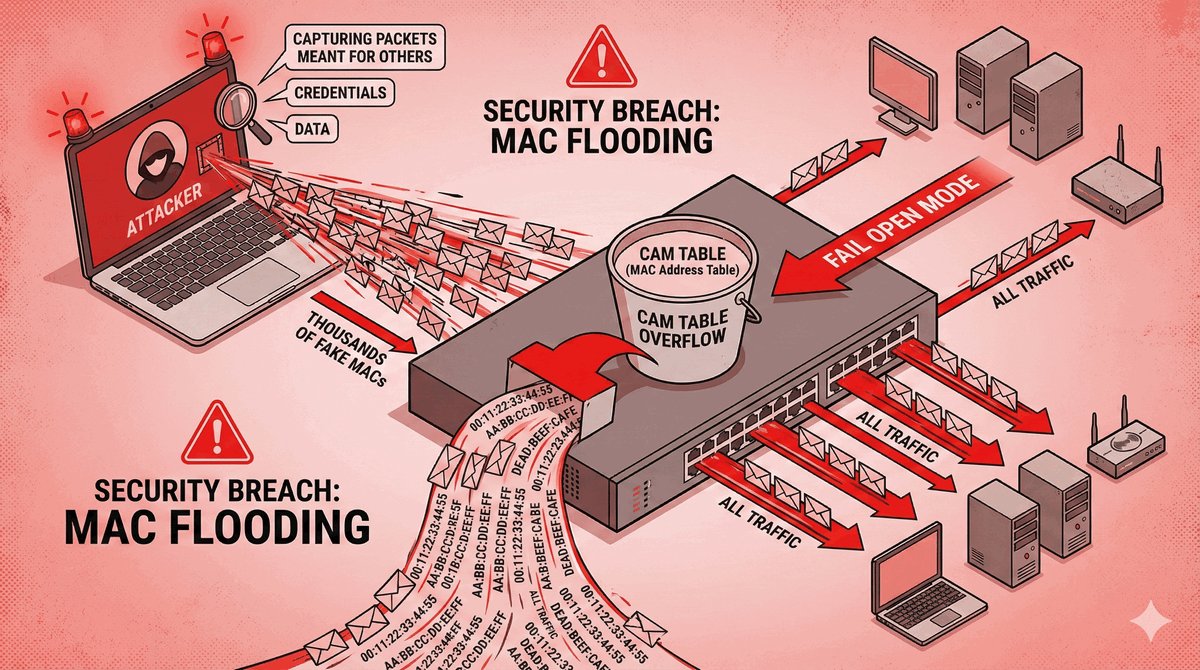

- Atak mający na celu przepełnienie skończonej pamięci CAM przełącznika.

- Agresor generuje lawinę ramek z tysiącami sfałszowanych, losowych adresów MAC.

- Gdy tablica CAM jest pełna, przełącznik nie może nauczyć się prawdziwych adresów urządzeń.

- W takim stanie urządzenie zaczyna zachowywać się jak hub, rozsyłając ruch na wszystkie porty.

- Pozwala to atakującemu na łatwe przejęcie i podsłuchiwanie poufnej komunikacji w sieci.

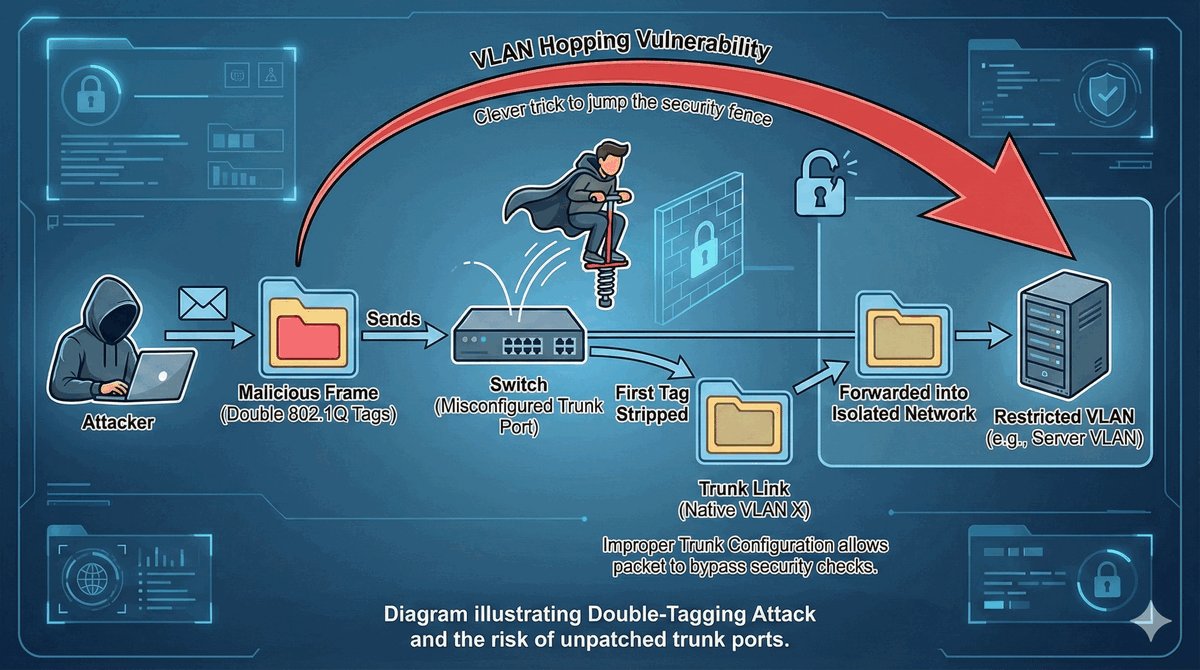

- Technika próby obejścia zabezpieczeń i dostania się do sieci wirtualnej (VLAN), do której nie mamy uprawnień.

- Jedna z metod opiera się na wysyłaniu podwójnie znakowanych ramek (Double Tagging).

- Inna metoda polega na podszywaniu się pod przełącznik w celu wymuszenia połączenia typu Trunk (protokół DTP).

- Skuteczna obrona to wyłączenie autonegocjacji połączeń trunkowych (DTP) na portach użytkowników.

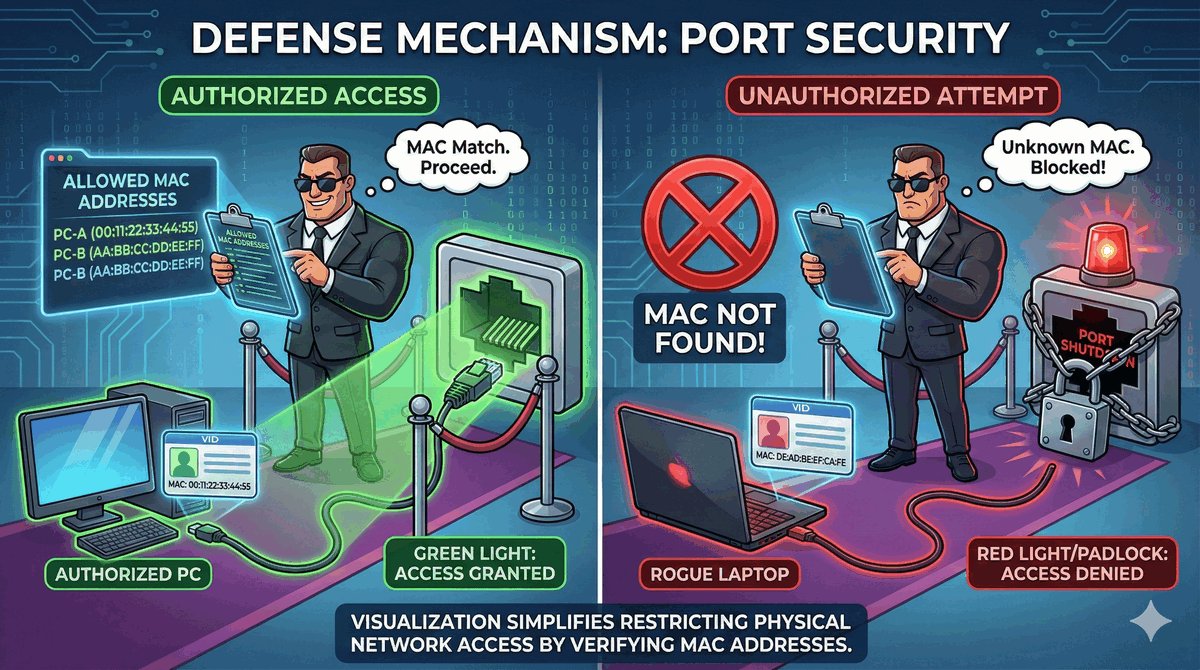

- Podstawowy i bardzo skuteczny mechanizm ochrony przed atakiem MAC Flooding.

- Administrator ustala limit liczby różnych adresów MAC, które mogą pojawić się na konkretnym porcie.

- W przypadku złamania zasady, port może zostać automatycznie zablokowany lub wyłączony (shutdown).

- Pozwala to również na sztywne przypisanie konkretnego adresu MAC urządzenia do gniazdka w ścianie.

- Jest to absolutny fundament zabezpieczania punktów dostępowych w biurze.

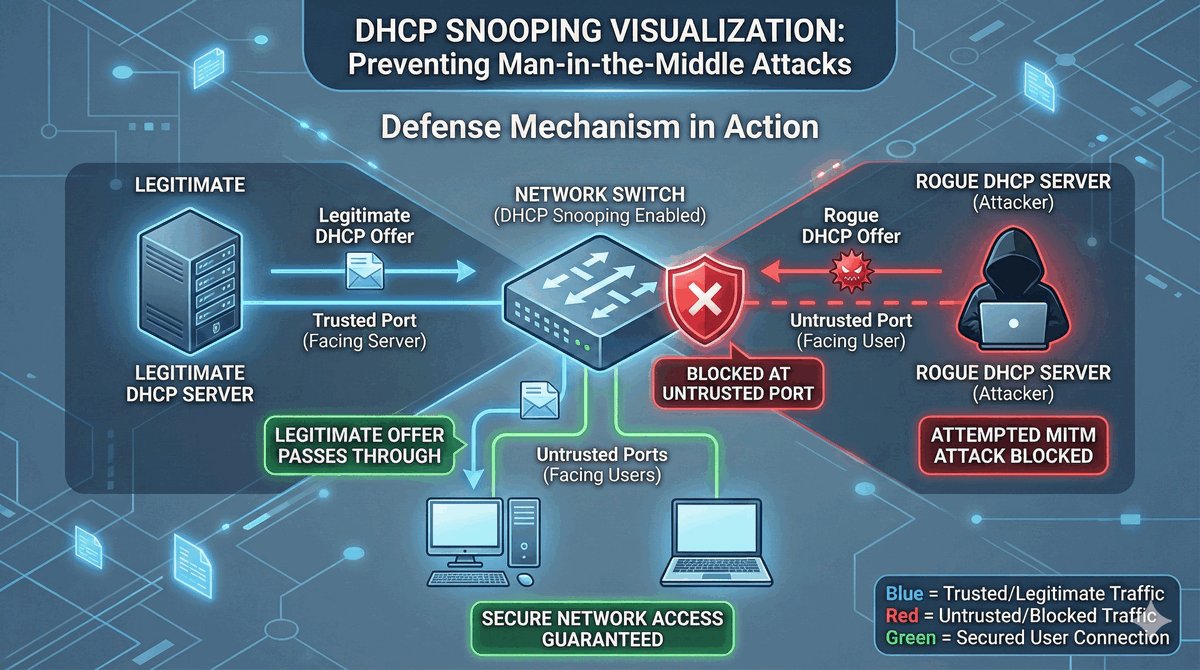

- Zabezpiecza sieć przed podłączeniem fałszywych serwerów DHCP przez nieświadomych użytkowników lub hakerów.

- Przełącznik dzieli porty na zaufane (do serwerów) i niezaufane (do użytkowników).

- Każda próba wysłania oferty adresu IP (DHCP Offer) z portu niezaufanego jest blokowana.

- Dodatkowo przełącznik buduje bazę danych o tym, jaki adres IP i MAC otrzymał dany komputer.

- Dane z tej bazy chronią sieć przed wieloma innymi rodzajami oszustw sieciowych.

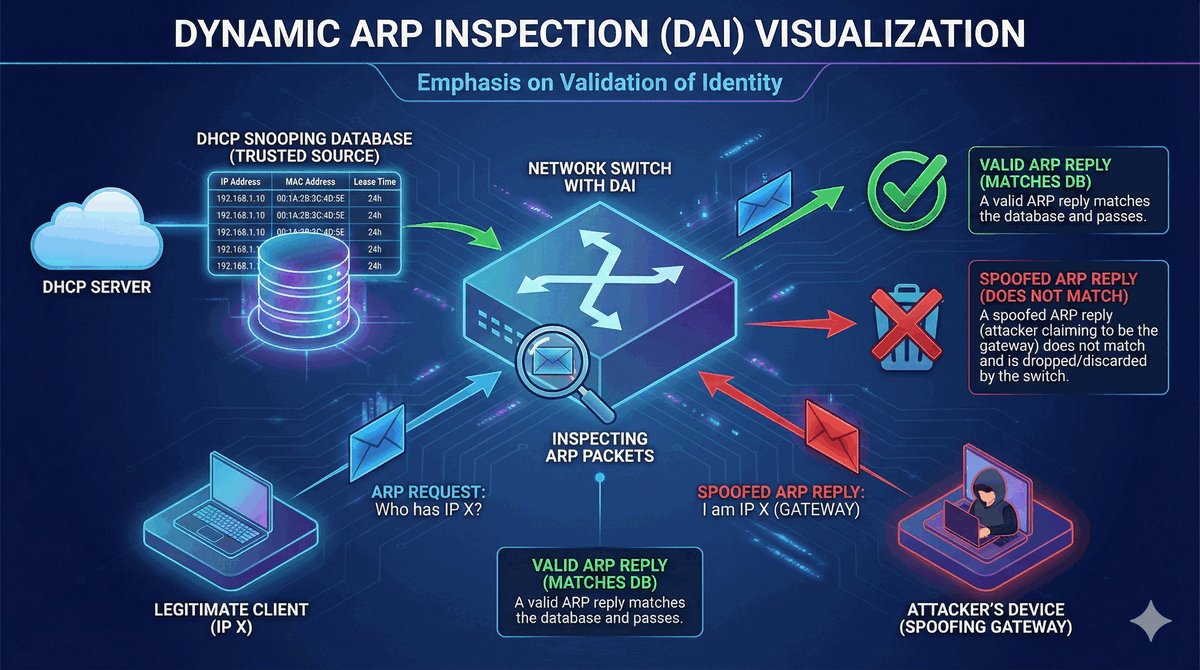

- Zaawansowany mechanizm chroniący przed podszywaniem się pod inne urządzenia (ARP Spoofing).

- DAI analizuje każde zapytanie i odpowiedź ARP przechodzącą przez urządzenie.

- Weryfikuje, czy deklarowany adres IP faktycznie należy do posiadacza danego adresu MAC (baza DHCP Snooping).

- Pakiety zawierające nieprawdziwe informacje są natychmiast niszczone przez przełącznik.

- Dzięki temu napastnik nie może przejąć ruchu kierowanego np. do bramy domyślnej.

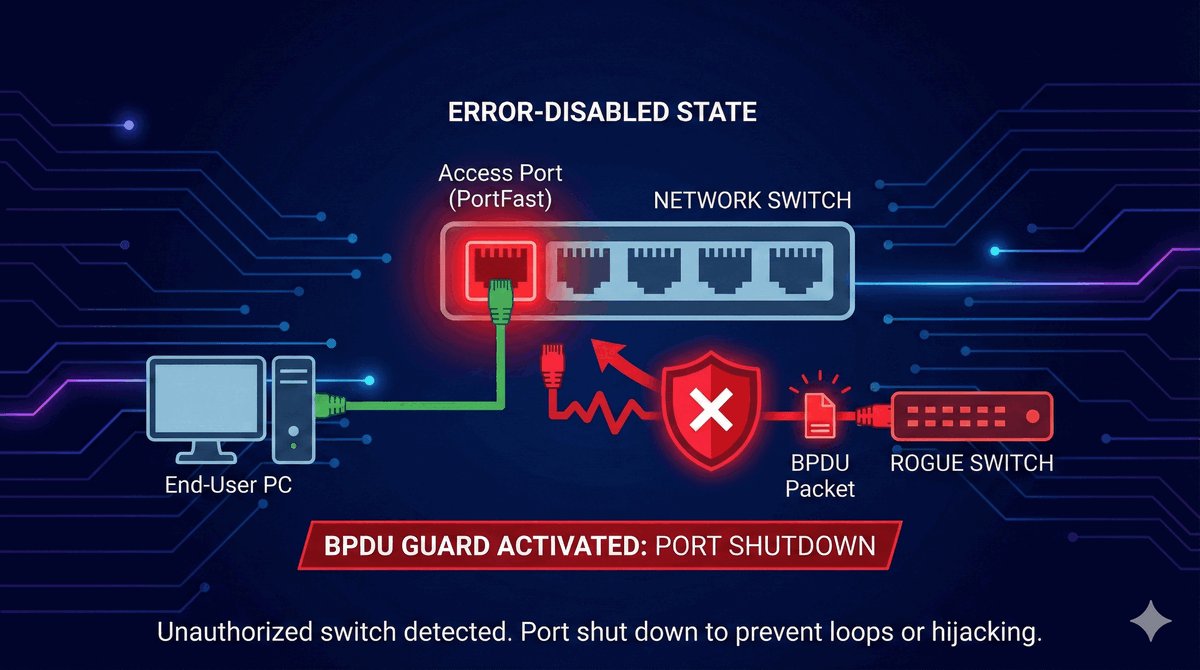

- Funkcja zabezpieczająca strukturę logiczną połączeń między przełącznikami (protokół STP).

- Stosowana na portach, do których powinni być podpięci tylko zwykli użytkownicy.

- Jeśli przełącznik wykryje, że ktoś podłączył do takiego portu inny przełącznik, port jest natychmiast blokowany.

- Zapobiega to powstawaniu niebezpiecznych pętli oraz próbom manipulacji topologią sieci przez niepowołane osoby.

- Gwarantuje, że hierarchia sieci pozostaje stabilna i przewidywalna.

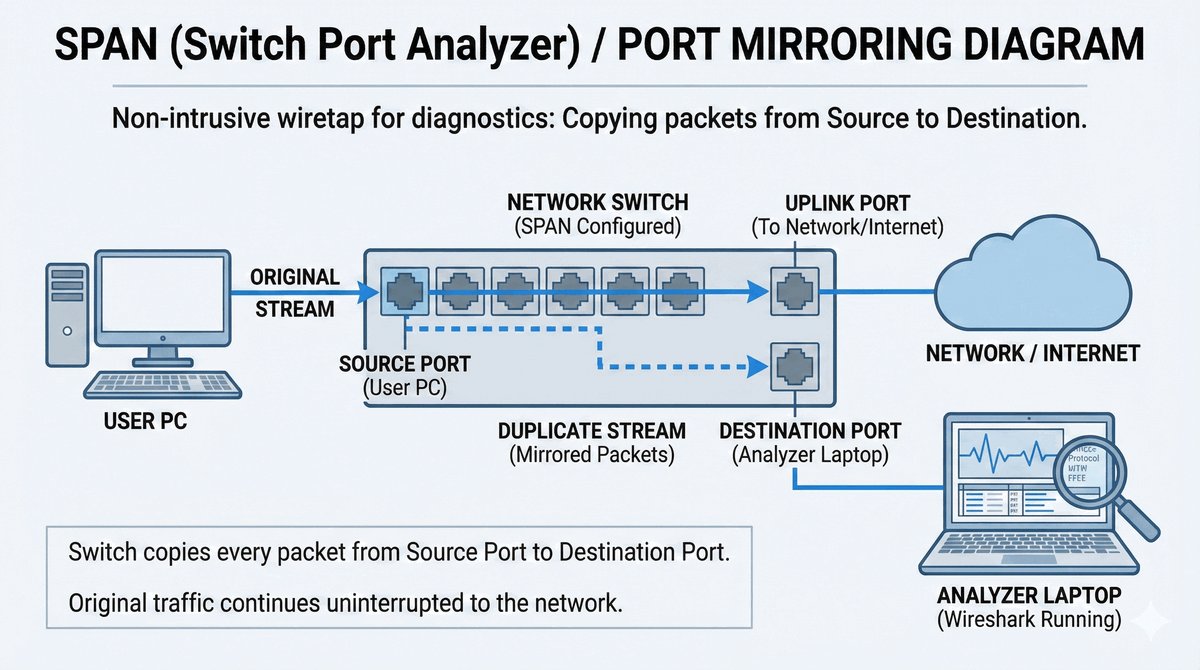

- SPAN (Switched Port Analyzer) pozwala na kopiowanie całego ruchu z wybranych portów do jednego wyjścia.

- Stosowane głównie przez administratorów do diagnozowania awarii oraz wykrywania włamań.

- Do portu docelowego można podłączyć urządzenie z profesjonalnym analizatorem (np. Wireshark).

- Umożliwia to podgląd ruchu „na żywo" bez przerywania normalnego działania sieci.

- Wersja zdalna (RSPAN) pozwala przesyłać te dane między różnymi budynkami przez sieć LAN.

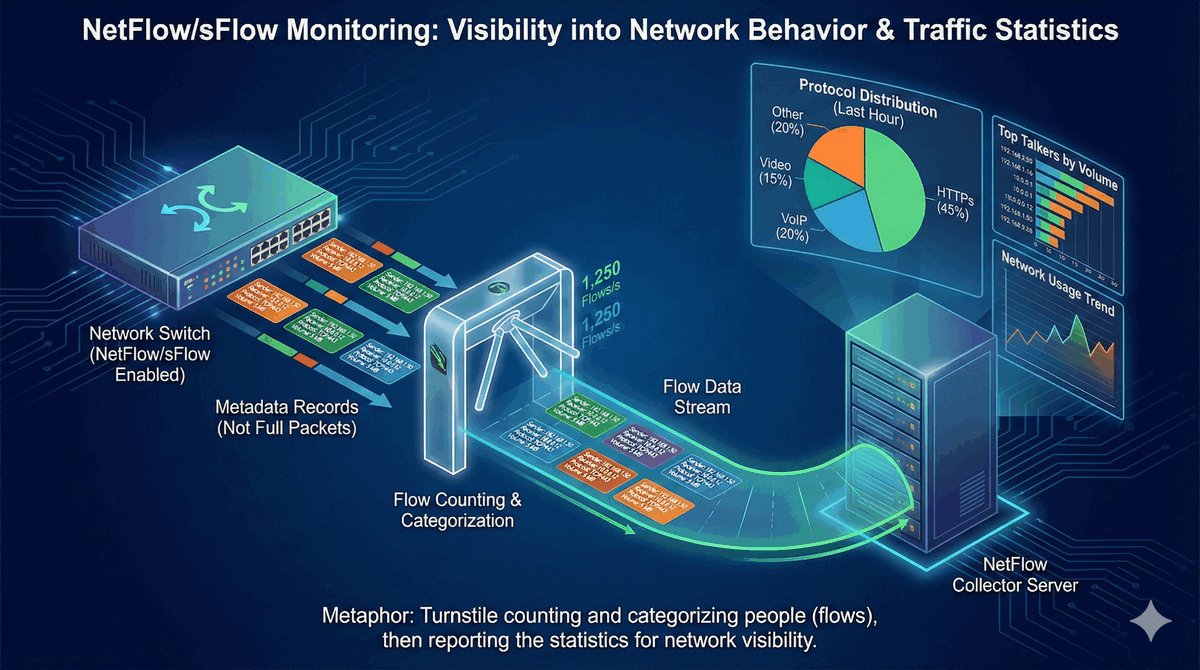

- Technologie służące do zbierania szczegółowych statystyk o przepływach danych w sieci.

- Dostarczają informacji o tym: kto nadaje, dokąd, jakimi protokołami i w jakich ilościach.

- Pomagają administratorom w planowaniu rozbudowy sieci oraz wykrywaniu nietypowych zachowań (np. wirusów).

- NetFlow to standard stworzony przez Cisco, natomiast sFlow jest standardem otwartym i powszechnym.

- Dane te są wysyłane do specjalnego oprogramowania (kolektora), które generuje czytelne raporty graficzne.

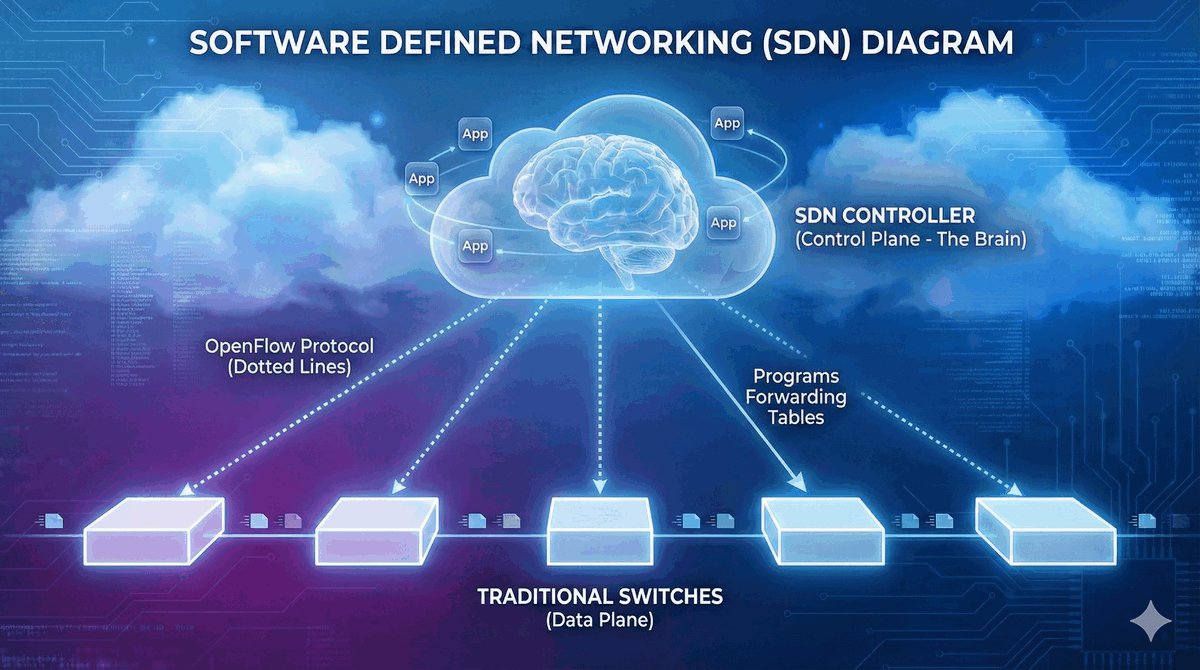

- W nowoczesnej architekturze SDN rola przełącznika zmienia się na bardziej uproszczoną.

- Urządzenie zajmuje się jedynie szybkim przesyłaniem danych (tzw. płaszczyzna danych — data plane).

- Cała „inteligencja" sieci i logika sterowania zostaje przeniesiona do centralnego kontrolera (oprogramowania).

- Kontroler dynamicznie programuje przełączniki, dostosowując sieć do aktualnych potrzeb aplikacji.

- Podejście to pozwala na niespotykaną wcześniej automatyzację i elastyczność w zarządzaniu dużymi systemami.

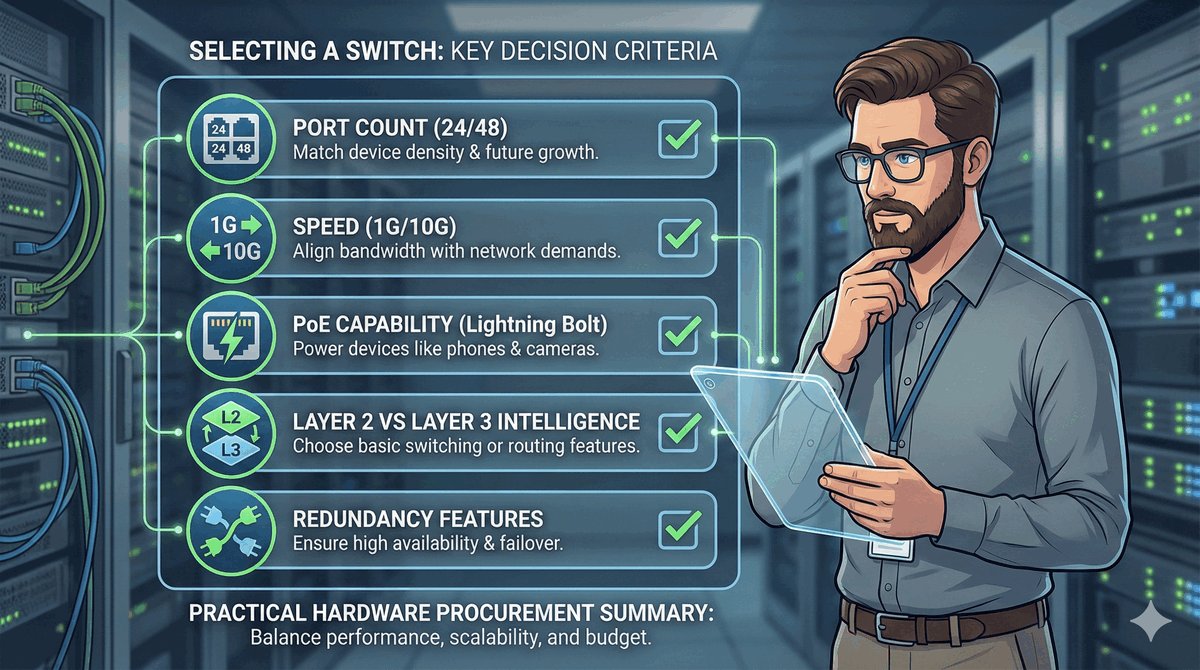

- Wymagana liczba oraz docelowa prędkość portów (np. 1 Gbps / 10 Gbps).

- Parametry wydajnościowe matrycy (Switching Capacity oraz Forwarding Rate).

- Potrzeba zasilania urządzeń (wsparcie PoE oraz całkowity budżet mocy).

- Niezbędne funkcje programowe (możliwość routingu L3, zaawansowane bezpieczeństwo).

- Możliwość późniejszej rozbudowy poprzez łączenie w stosy (Stacking).

- Renoma producenta oraz warunki gwarancji i wsparcia technicznego.

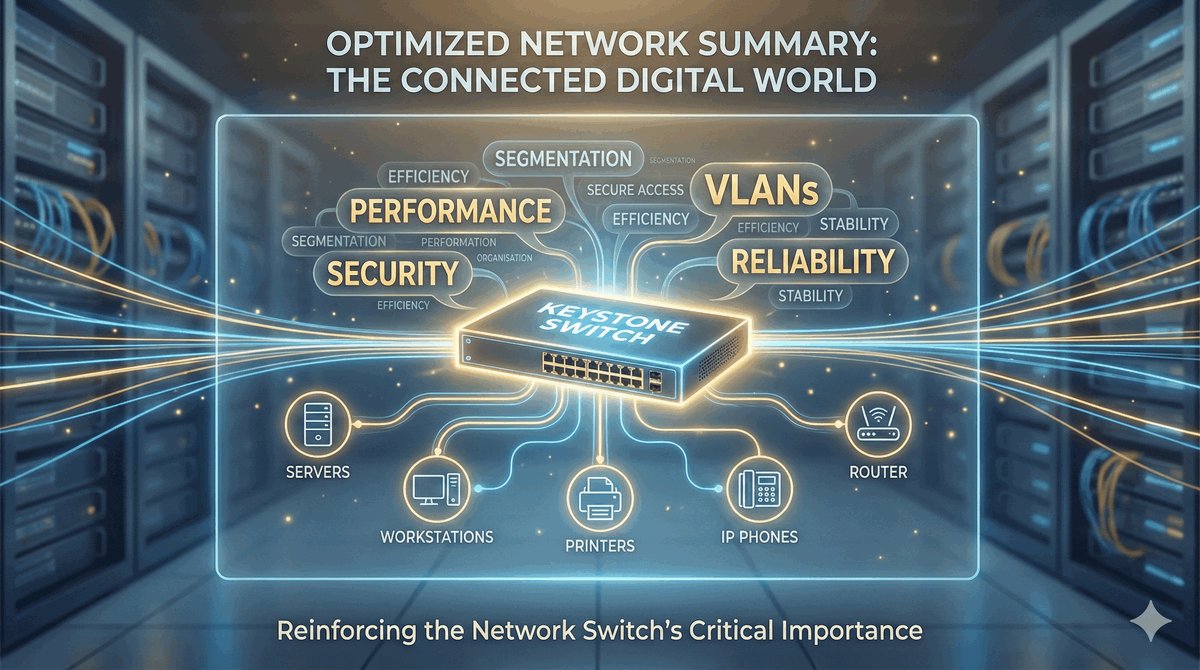

- Przełącznik jest absolutnie kluczowym, inteligentnym elementem budowy każdej sieci lokalnej LAN.

- Dzięki niemu komunikacja jest wydajna, bezpieczna i całkowicie wolna od zjawiska kolizji.

- Nowoczesny sprzęt to nie tylko „pudełko z gniazdkami", ale zaawansowany komputer sieciowy z licznymi funkcjami.

- Dogłębne zrozumienie jego zasad działania jest fundamentem wiedzy dla każdego specjalisty IT.

- To na sprawnym przełączaniu warstwy 2 opierają się wszystkie wyższe usługi i aplikacje internetowe.