- Część 1: Koncepcja routingu i rola routera w sieci.

- Część 2: Anatomia i architektura wewnętrzna routera.

- Część 3: Szczegółowy proces przetwarzania pakietu IP.

- Część 4: Tablica routingu — serce procesu decyzyjnego.

- Część 5: Routing statyczny — konfiguracja, zalety i zastosowania.

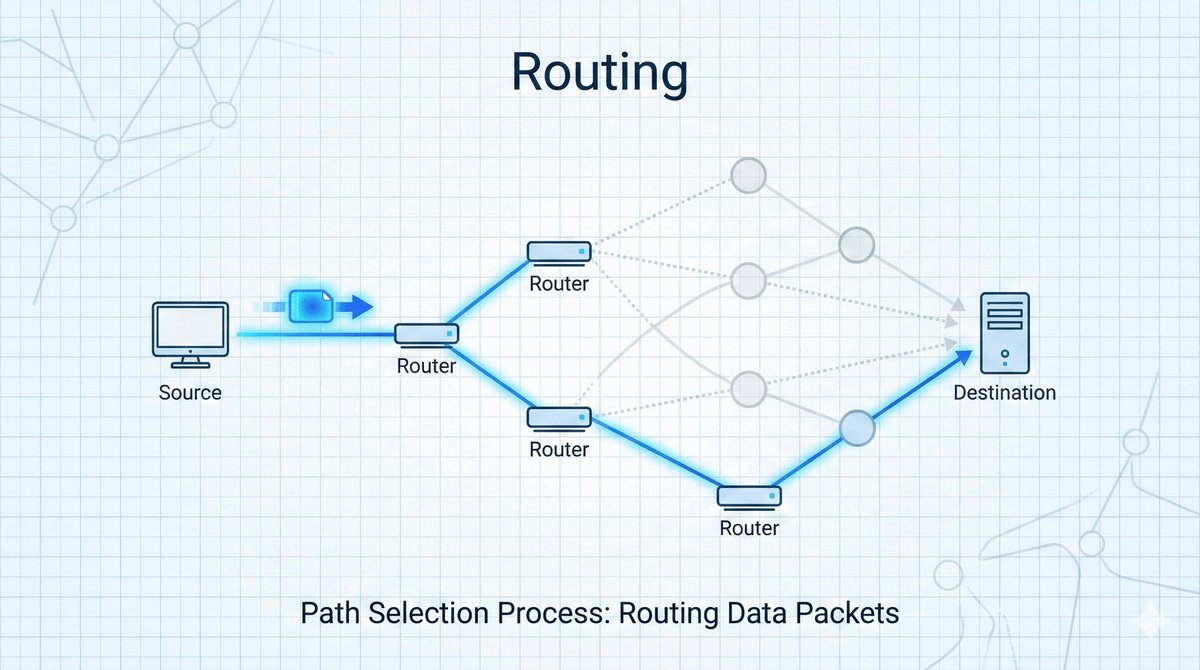

- Routing (trasowanie) to proces wyznaczania i wybierania optymalnej ścieżki w sieci komputerowej.

- Jest to fundamentalna funkcja warstwy 3 (sieciowej) modelu OSI.

- Celem jest skuteczne dostarczenie pakietu od nadawcy do odbiorcy przez wiele pośrednich podsieci.

- Routing pozwala na łączenie odizolowanych wysp sieciowych w jedną, globalną infrastrukturę.

- Router to wyspecjalizowane urządzenie realizujące proces trasowania danych.

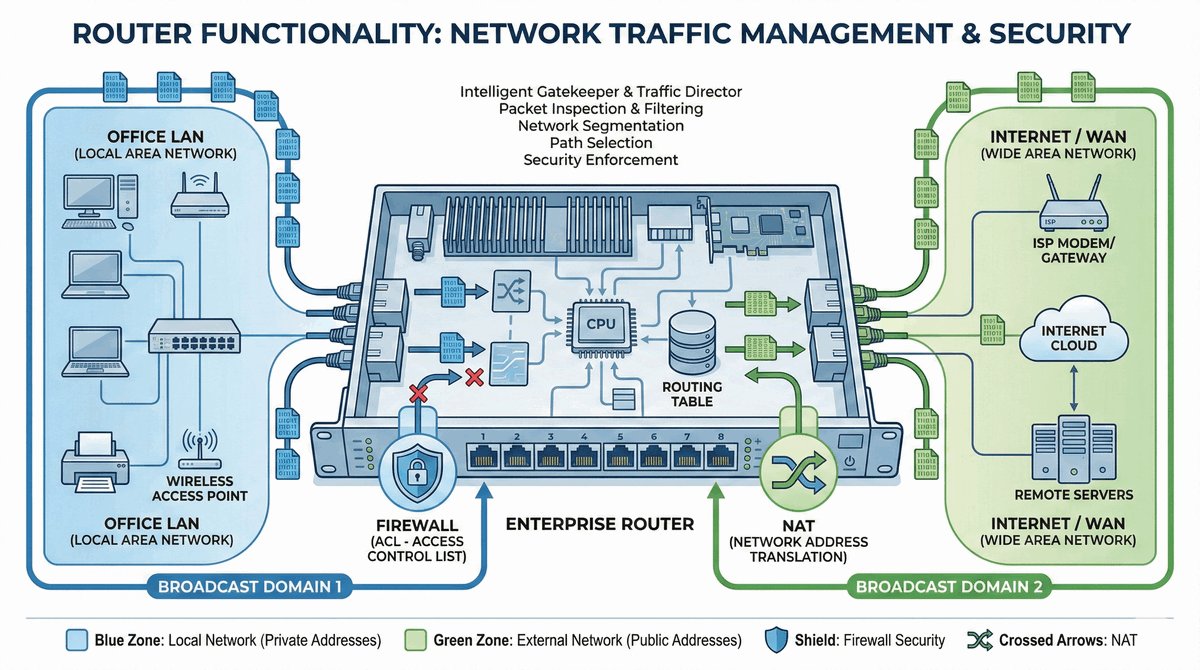

- Kluczowe zadania routera:

- - Łączenie różnych technologii sieciowych (np. Ethernet LAN z łączami WAN).

- - Wybór najkorzystniejszej drogi dla pakietów na podstawie tablicy routingu.

- - Izolacja domen rozgłoszeniowych (broadcast), co zwiększa wydajność i bezpieczeństwo.

- - Implementacja polityk filtrowania (ACL) oraz translacji adresów (NAT).

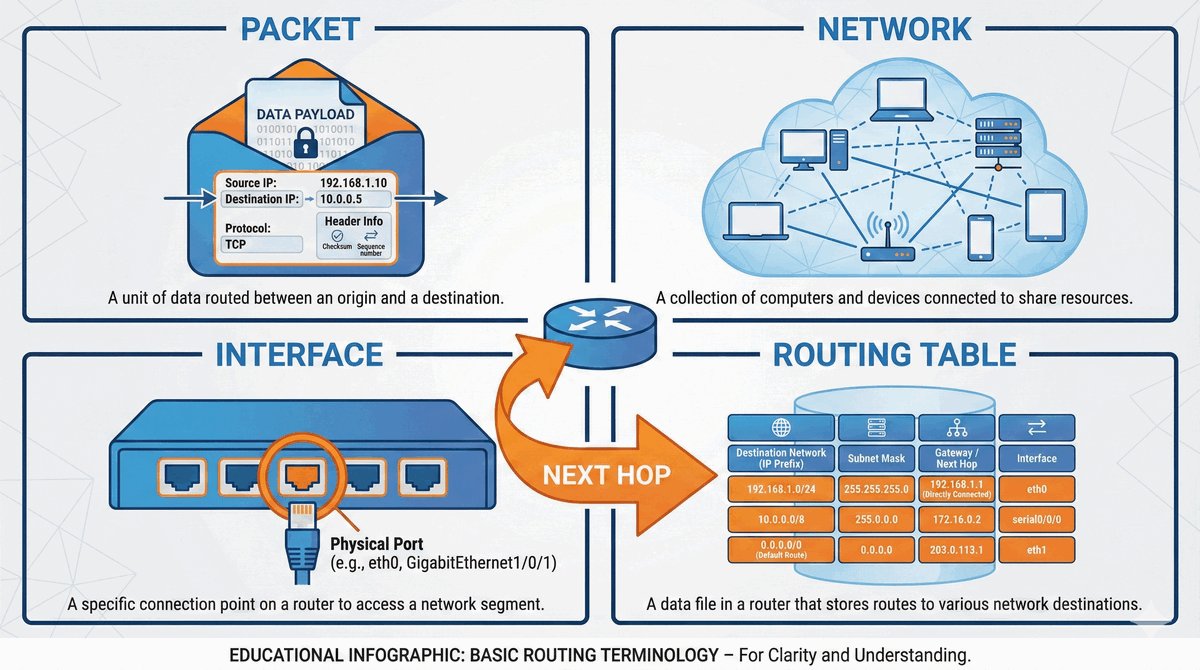

- Pakiet (Packet): Podstawowa jednostka danych przesyłana w warstwie sieciowej (IP).

- Podsieć (Subnet): Wydzielona grupa urządzeń posiadająca wspólny prefiks adresowy.

- Interfejs (Interface): Fizyczny lub logiczny port routera łączący go z konkretną siecią.

- Tablica Routingu: Baza wiedzy routera o dostępnych ścieżkach do zdalnych sieci.

- Następny skok (Next Hop): Adres IP kolejnego routera na drodze do celu.

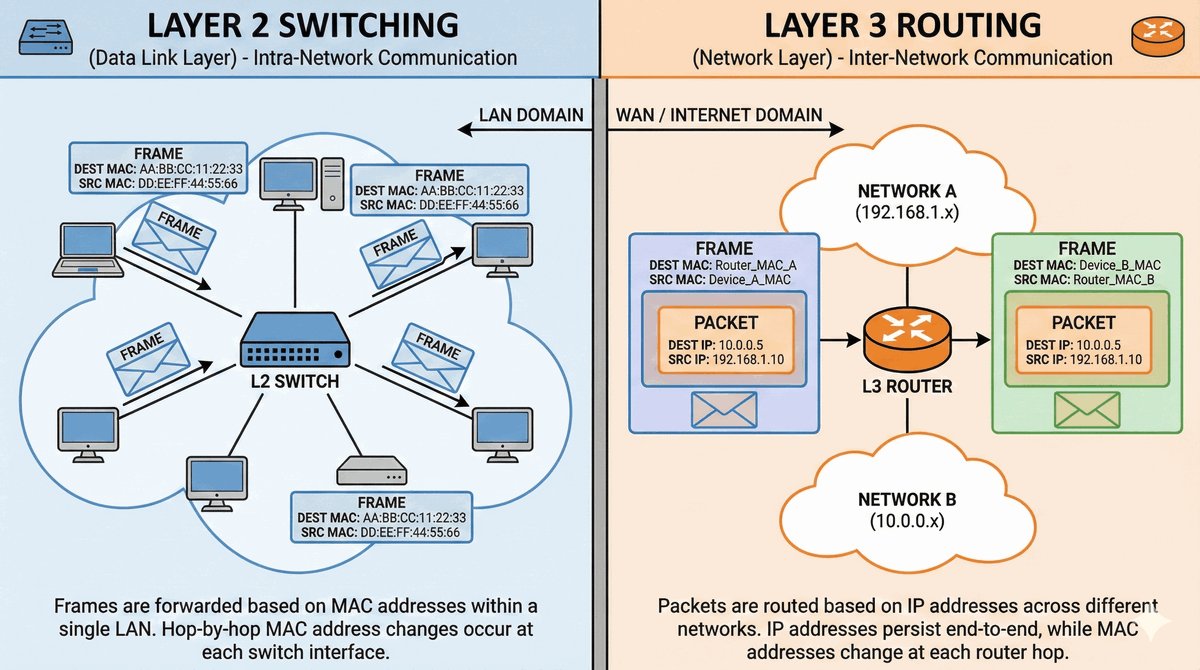

- Przełącznik (Switch): Pracuje w L2, operuje na adresach fizycznych MAC w obrębie jednej sieci.

- Router: Pracuje w L3, operuje na adresach logicznych IP między różnymi sieciami.

- Router nie bierze pod uwagę adresów MAC przy podejmowaniu decyzji o trasie — liczy się tylko adres IP.

- Adresy MAC ulegają zmianie (przepisaniu) na każdym etapie podróży między routerami.

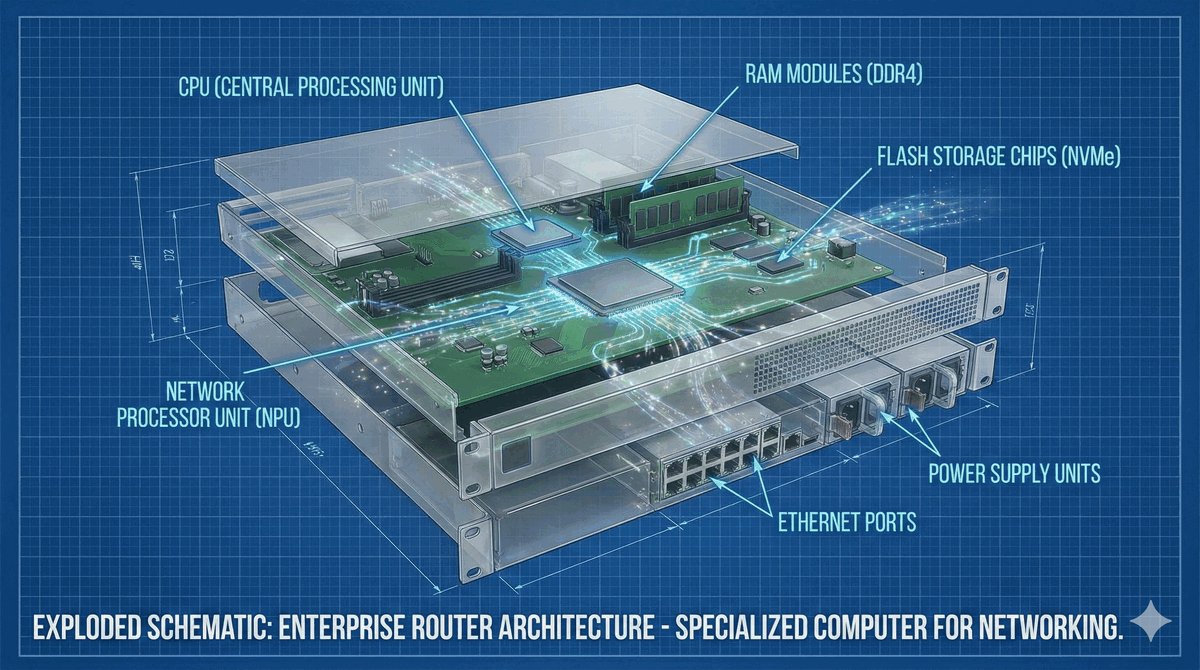

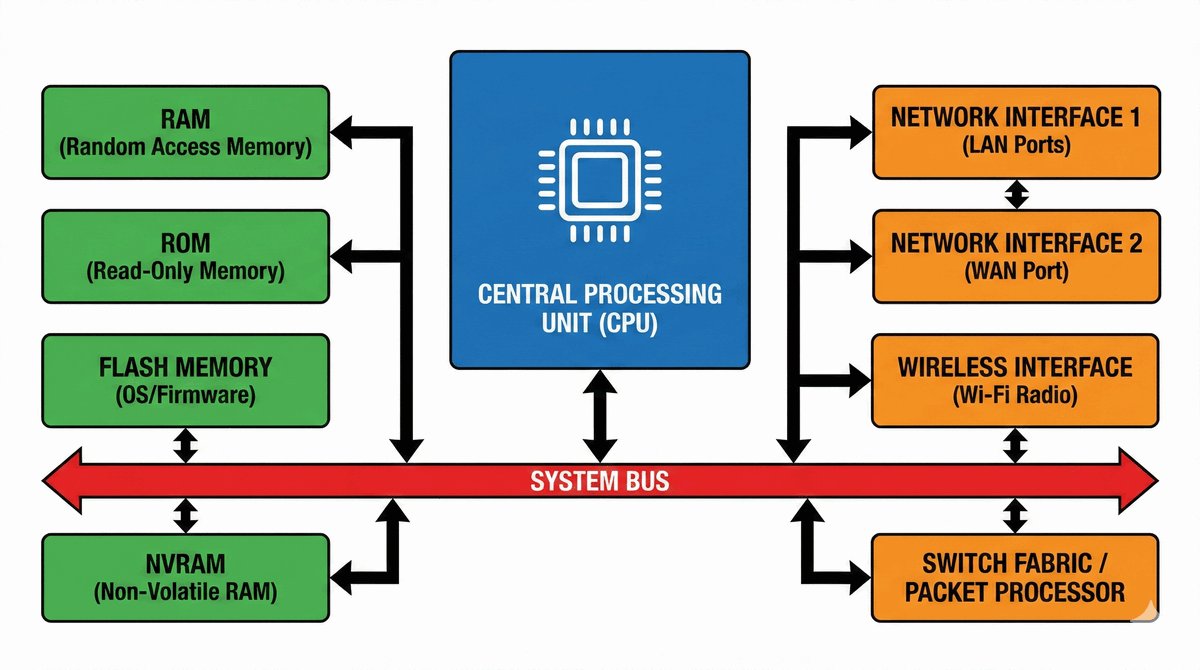

- Współczesny router to de facto potężny komputer o specjalistycznej architekturze.

- Jest zoptymalizowany pod kątem masowego przetwarzania i przekazywania danych sieciowych.

- Posiada system operacyjny (np. Cisco IOS) zarządzający jego zasobami sprzętowymi.

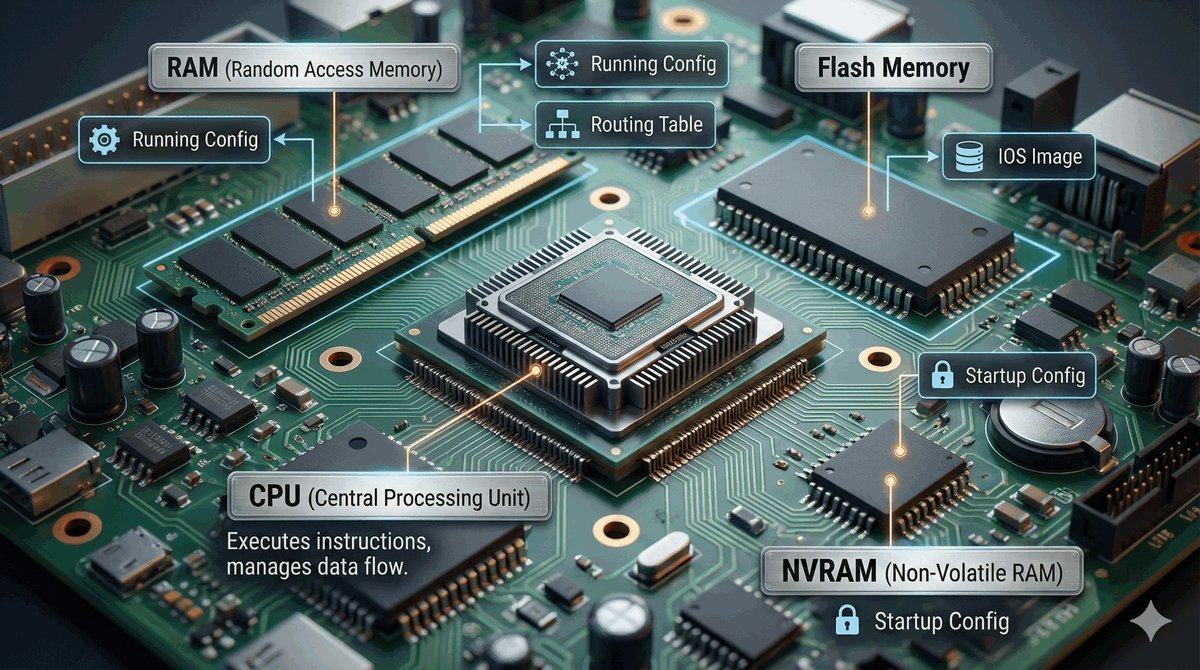

- CPU (Procesor): Odpowiada za procesy kontrolne, obsługę protokołów i zarządzanie urządzeniem.

- RAM: Przechowuje aktualną tablicę routingu, tablicę ARP, konfigurację bieżącą oraz bufory danych.

- Flash: Pamięć stała przechowująca obraz systemu operacyjnego i pliki pomocnicze.

- NVRAM: Specjalna pamięć nieulotna na plik konfiguracji startowej (startup-config).

- Wizualizacja architektury łączącej CPU, pamięci oraz interfejsy wejścia/wyjścia.

- Główna magistrala systemowa zapewnia szybki transfer instrukcji i danych sterujących.

- Wydajność routera zależy od przepustowości jego szyny oraz sprawności procesora CPU.

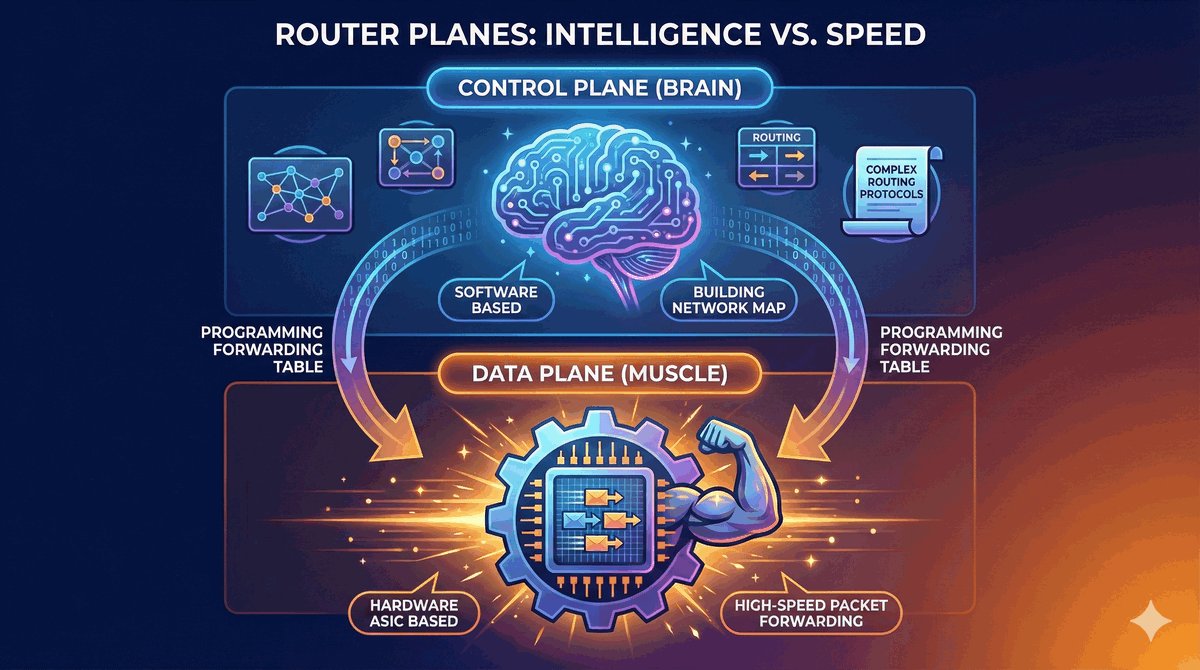

- Control Plane (Płaszczyzna Sterowania): Inteligentna część odpowiedzialna za budowanie mapy sieci.

- Tu działają protokoły routingu (OSPF, BGP) i procesy zarządzania systemem.

- Data Plane (Płaszczyzna Danych): Odpowiada za fizyczne przesyłanie pakietów między portami.

- W nowoczesnych urządzeniach jest ona realizowana sprzętowo (ASIC/NP) dla maksymalnej szybkości.

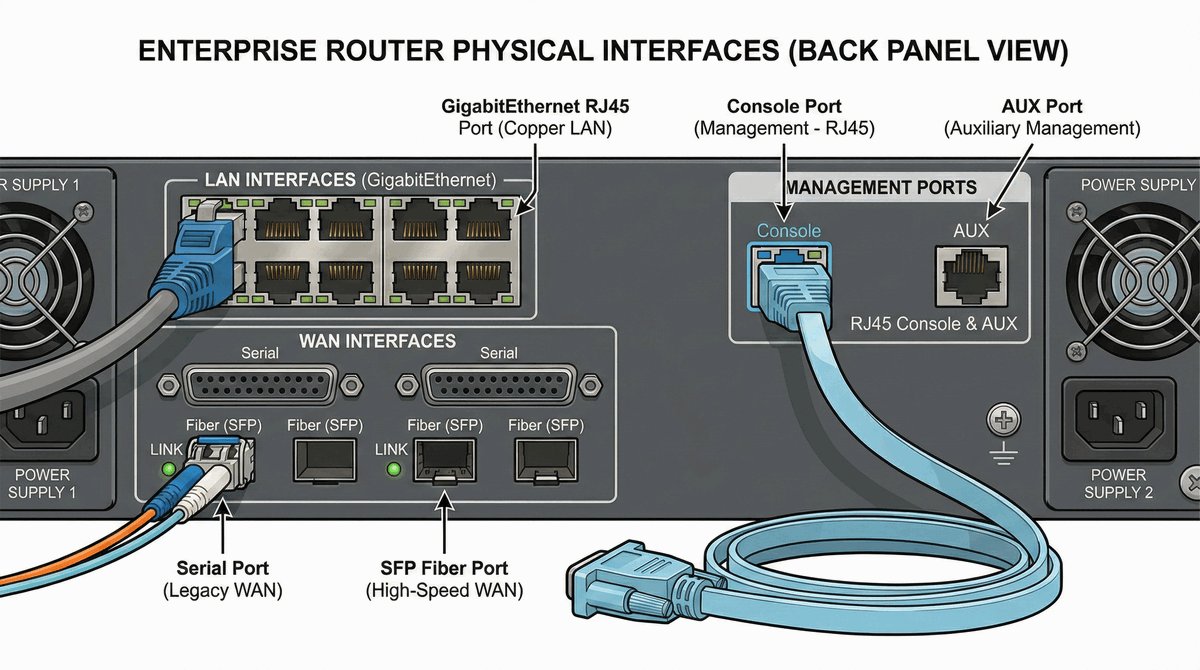

- Interfejsy LAN: Szybkie porty Ethernet służące do łączenia z przełącznikami i stacjami roboczymi.

- Interfejsy WAN: Specjalistyczne łącza do operatorów internetowych (np. SFP, vDSL, Serial).

- Port konsolowy: Lokalny interfejs tekstowy do pierwszej konfiguracji i odzyskiwania systemu.

- Port pomocniczy (AUX): Umożliwia zdalne zarządzanie urządzeniem przez łącze modemowe.

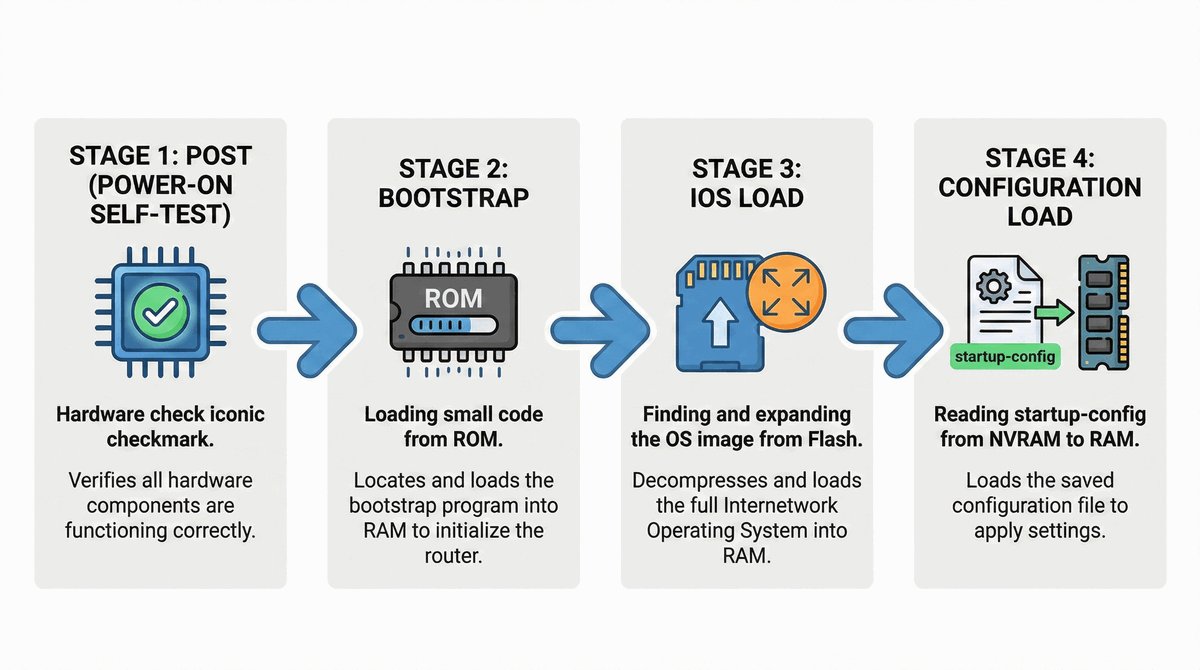

- 1. POST: Autodiagnostyka podzespołów sprzętowych zaraz po włączeniu zasilania.

- 2. Bootstrap: Uruchomienie mikroprogramu rozruchowego z pamięci ROM.

- 3. Ładowanie Systemu (IOS): Odnalezienie i dekompresja obrazu systemu z pamięci Flash do RAM.

- 4. Ładowanie Konfiguracji: Odczytanie ustawień z NVRAM i zastosowanie ich w systemie.

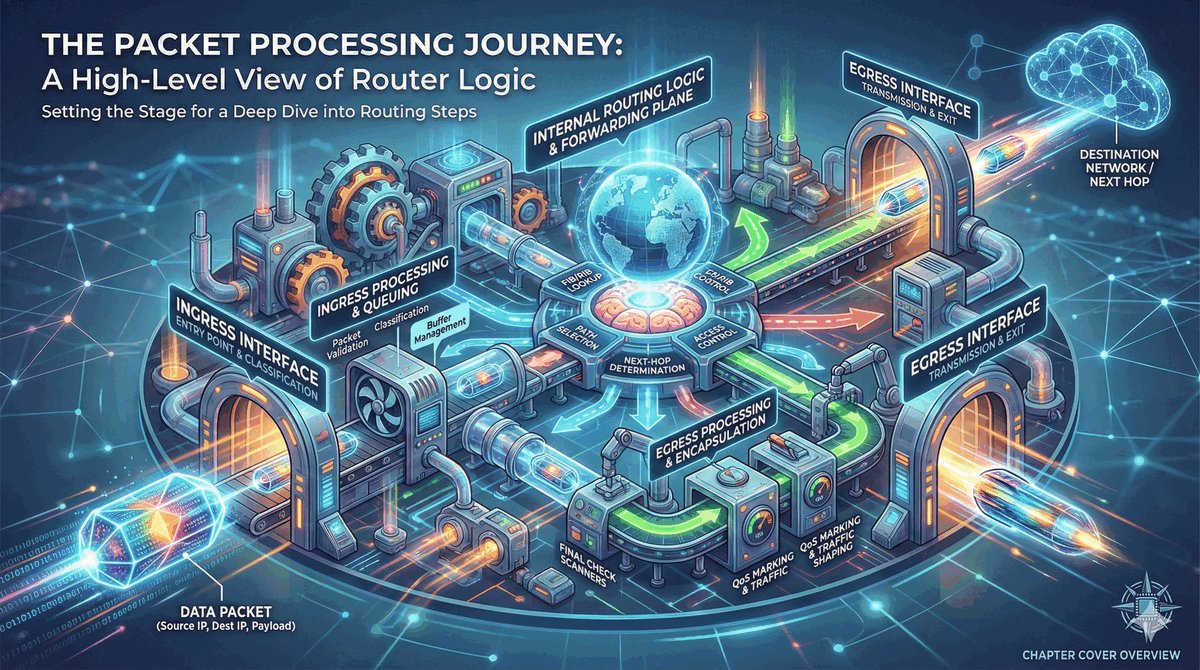

- Zrozumienie drogi pakietu jest kluczowe dla diagnostyki i optymalizacji sieci.

- Proces ten powtarza się na każdym routerze wzdłuż ścieżki przesyłu danych.

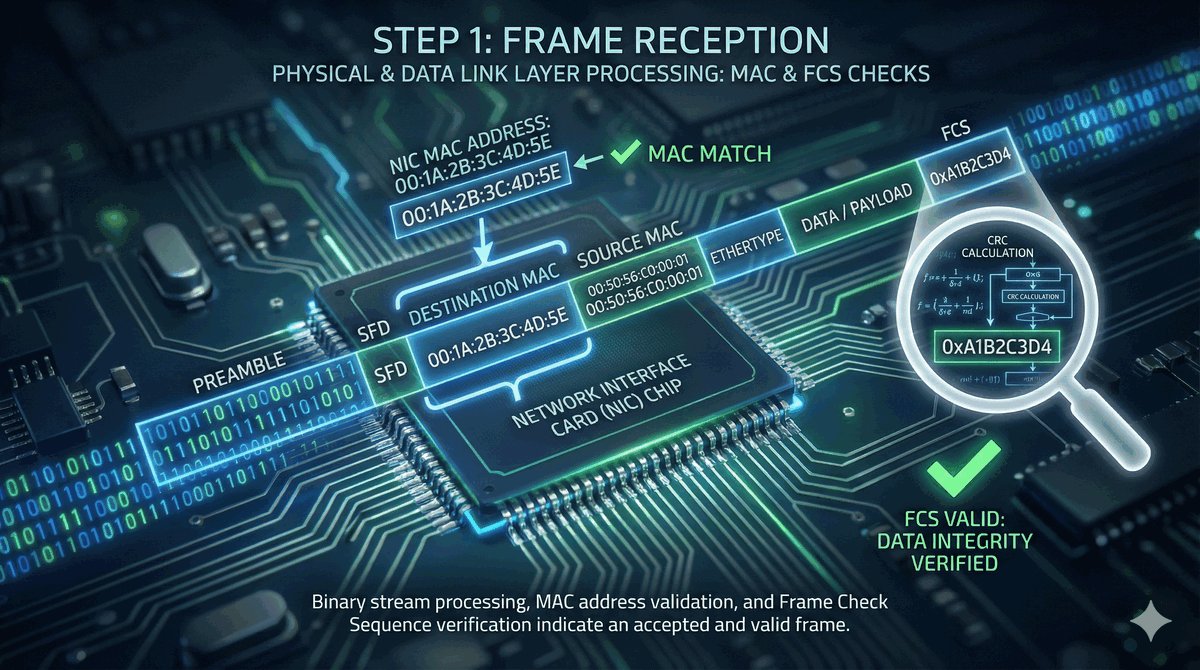

- Interfejs fizyczny odbiera sygnał i zamienia go na ramkę danych.

- Sprawdza adres MAC odbiorcy — musi on pasować do adresu routera lub być rozgłoszeniem.

- Weryfikuje sumę kontrolną FCS — ramki uszkodzone podczas transmisji są natychmiast niszczone.

- Router „zdejmuje” warstwę drugą (nagłówek i stopkę Ethernet).

- Wydobywa z wnętrza pakiet IP i przekazuje go do procesora sieciowego.

- W tym punkcie informacje o adresach MAC zostają porzucone — nie będą już potrzebne.

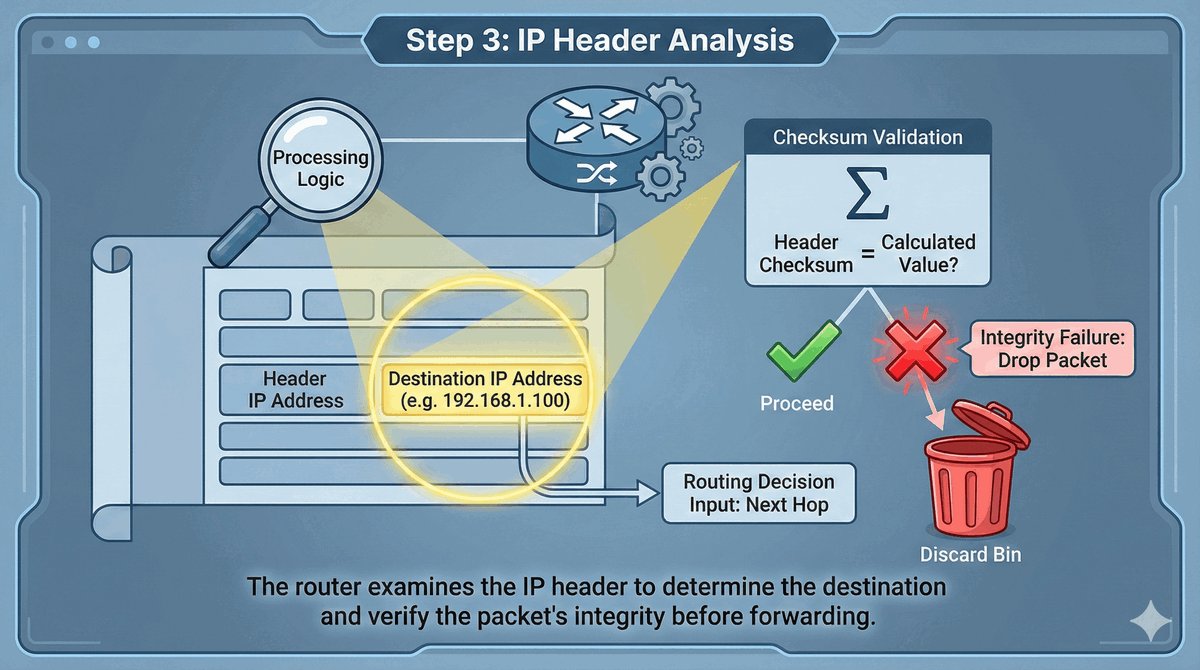

- Router odczytuje docelowy adres IP z nagłówka pakietu.

- Weryfikuje integralność nagłówka IP za pomocą sumy kontrolnej.

- Sprawdza, czy pakiet nie jest przeznaczony bezpośrednio dla niego samego (np. Ping do routera).

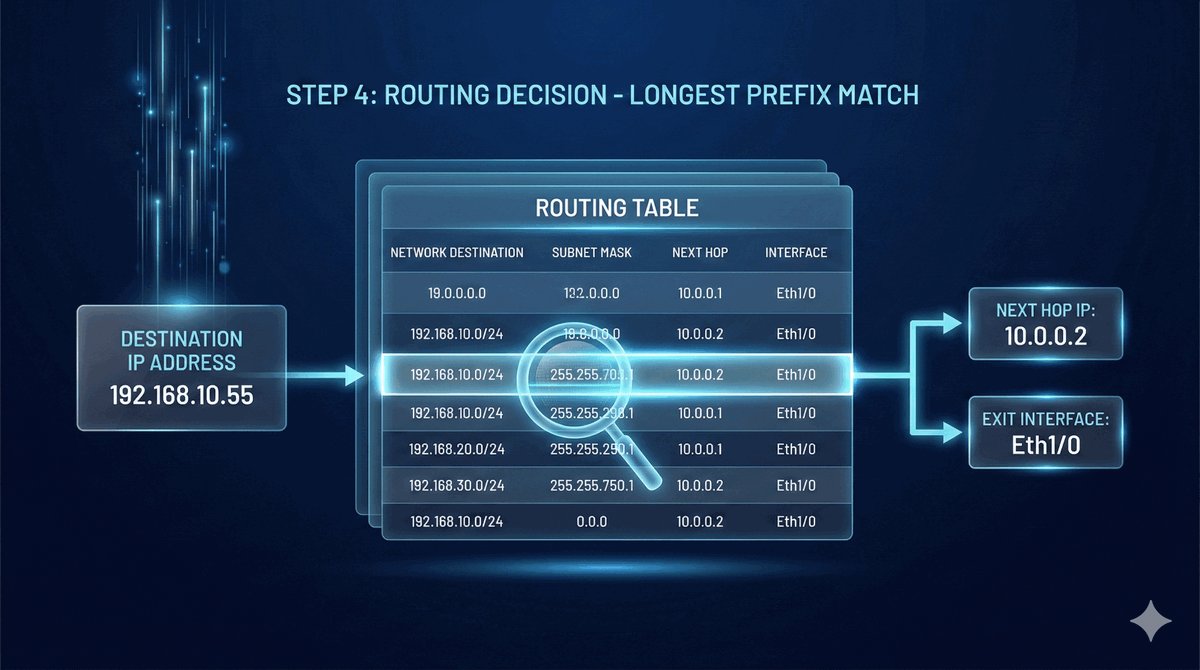

- To najbardziej złożony moment w cyklu życia pakietu.

- Router przeszukuje tablicę routingu, aby znaleźć ścieżkę do sieci docelowej.

- Używa zaawansowanego mechanizmu wyszukiwania, aby dopasować adres do wpisów w tablicy.

- Wynikiem jest wskazanie portu wyjściowego oraz adresu kolejnego urządzenia na drodze.

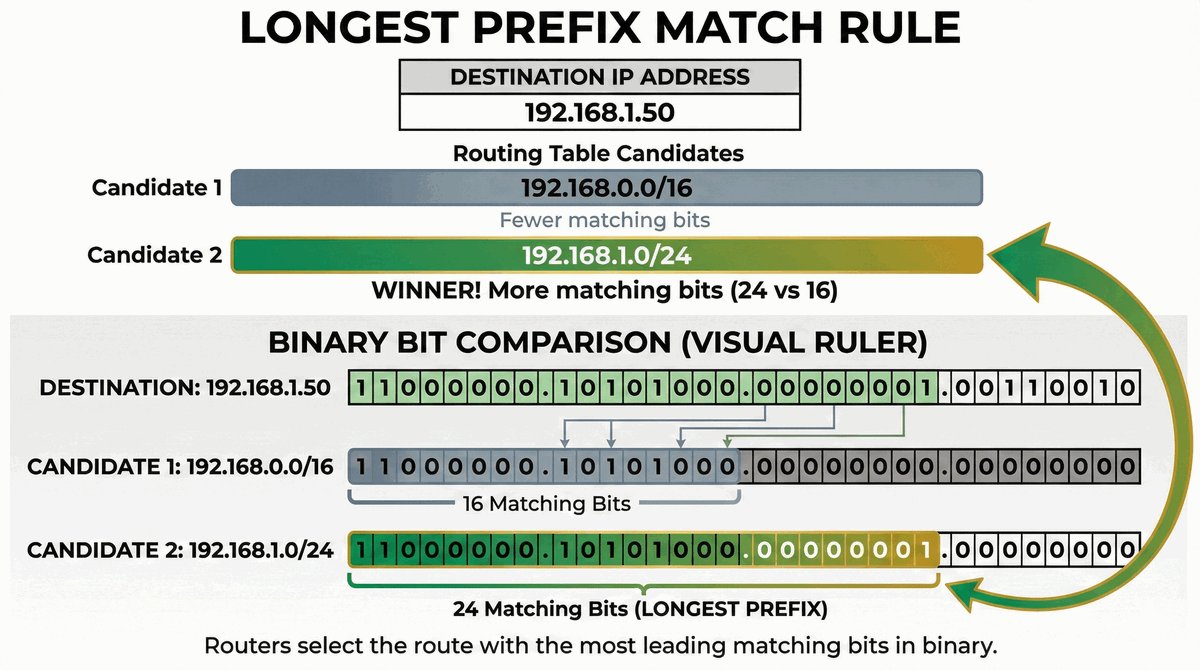

- Zasada "Longest Prefix Match" nakazuje wybrać najbardziej szczegółową trasę (z najdłuższą maską).

- Daje to gwarancję, że pakiet trafi do konkretnej podsieci, a nie do ogólnego segmentu.

- Przykład: Dla adresu 10.1.1.5, trasa 10.1.1.0/24 wygrywa z trasą 10.1.0.0/16.

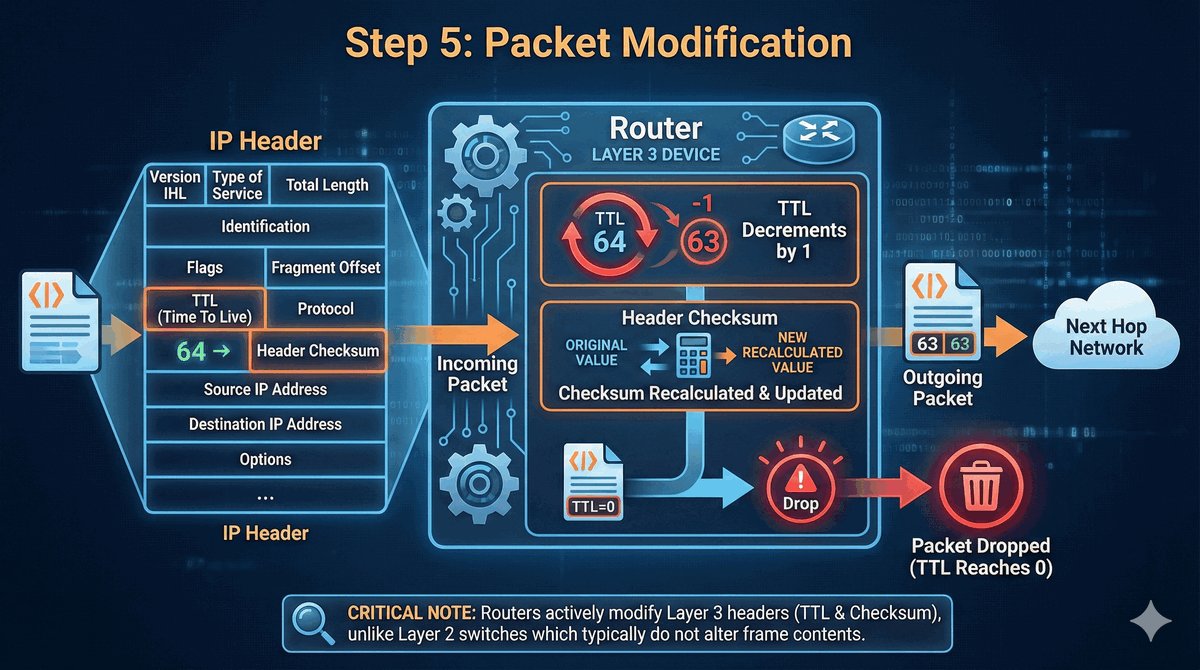

- Każdy router modyfikuje pakiet przed wysłaniem go dalej:

- TTL (Time To Live): Wartość jest zmniejszana o 1. Zapobiega to wiecznemu krążeniu pakietów w pętlach.

- Jeśli TTL osiągnie zero, router niszczy pakiet i wysyła powiadomienie ICMP do nadawcy.

- Suma kontrolna nagłówka: Musi zostać przeliczona ze względu na zmianę pola TTL.

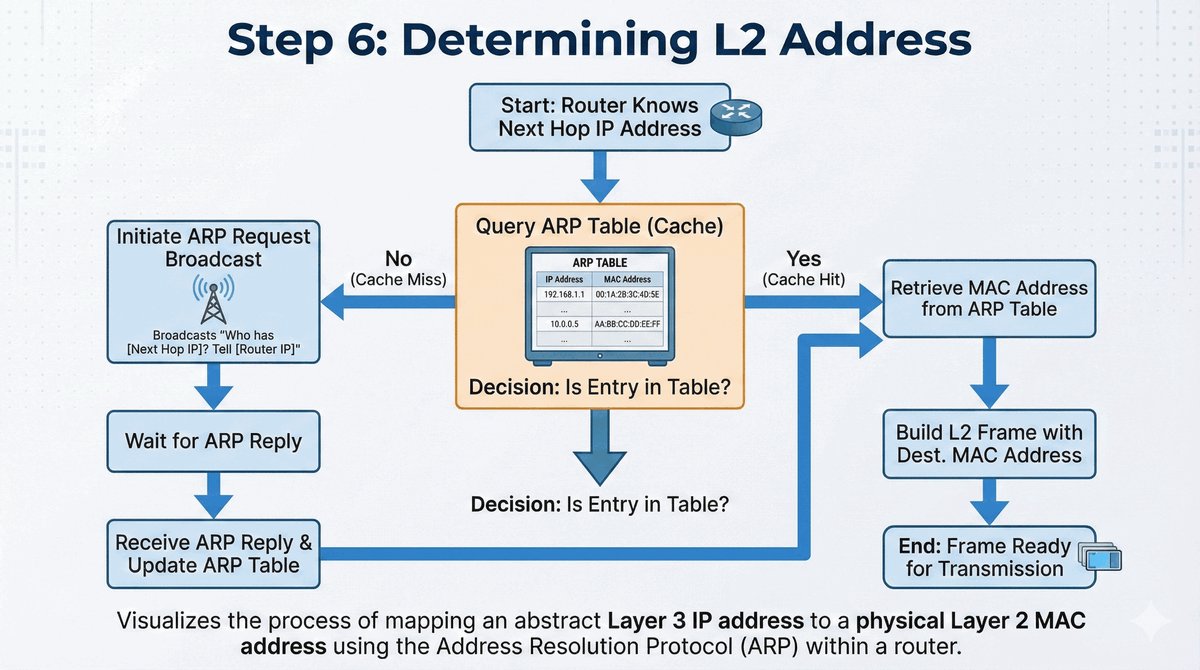

- Router musi teraz zapakować pakiet IP z powrotem w ramkę Ethernet.

- Do tego potrzebuje adresu MAC następnego skoku (Next Hop).

- Przeszukuje własną pamięć podręczną ARP (ARP Cache).

- Jeśli nie zna adresu MAC sąsiada, wstrzymuje wysyłkę i uruchamia procedurę ARP.

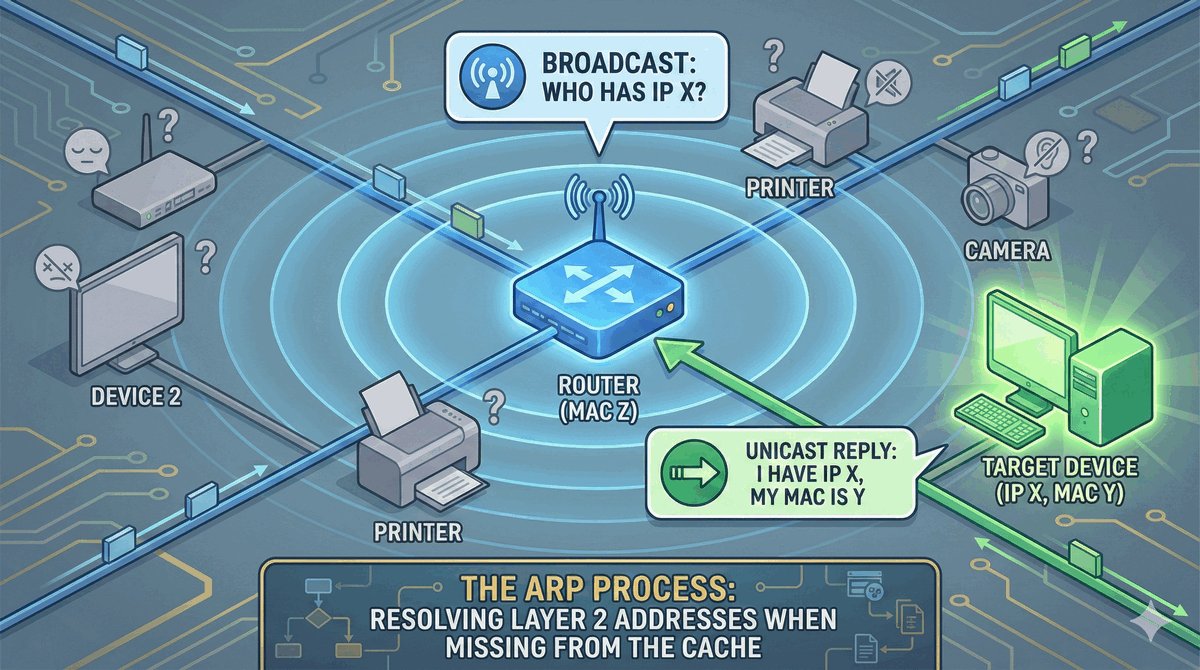

- Router wysyła zapytanie rozgłoszeniowe (broadcast): „Kto posiada adres IP X.X.X.X?”.

- Urządzenie o tym adresie odpowiada, przesyłając swój unikalny identyfikator MAC.

- Router zapisuje to powiązanie w tablicy, aby nie powtarzać pytania przy kolejnych pakietach.

- Dopiero po uzupełnieniu tej informacji można dokończyć budowę ramki wyjściowej.

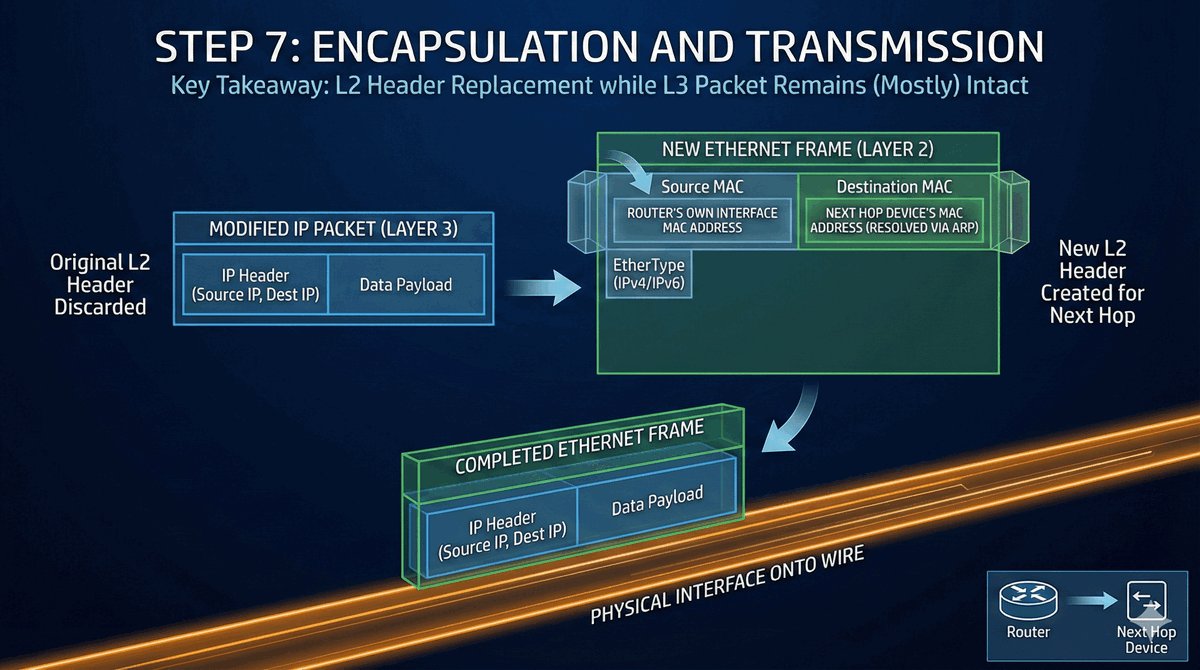

- Router tworzy zupełnie nową ramkę Ethernet dla wybranego portu wyjściowego.

- Skład nowego nagłówka ramki:

- - Docelowy MAC: Adres fizyczny następnego routera (lub hosta docelowego).

- - Źródłowy MAC: Adres fizyczny interfejsu wyjściowego bieżącego routera.

- Ramka zostaje przekazana do medium fizycznego i opuszcza urządzenie.

- Jest to dynamiczna mapa drogowa sieci, przechowywana w pamięci RAM.

- Kataloguje wszystkie znane routerowi kierunki i sposoby dotarcia do nich.

- Prawidłowość wpisów w tej tablicy decyduje o sprawności całej infrastruktury.

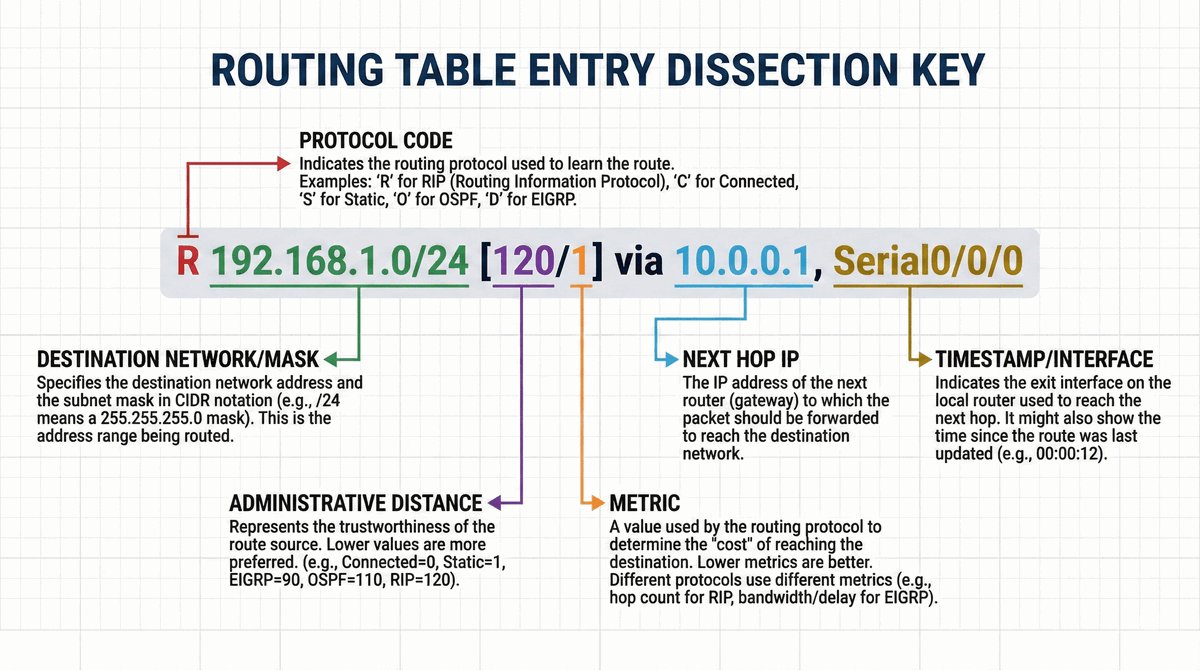

- Sieć docelowa: Prefiks oraz maska podsieci, do której prowadzi trasa.

- Interfejs wyjściowy: Przez który fizyczny port należy nadać dane.

- Metryka: Wartość liczbowa określająca „koszt” trasy (np. liczba skoków lub szerokość pasma).

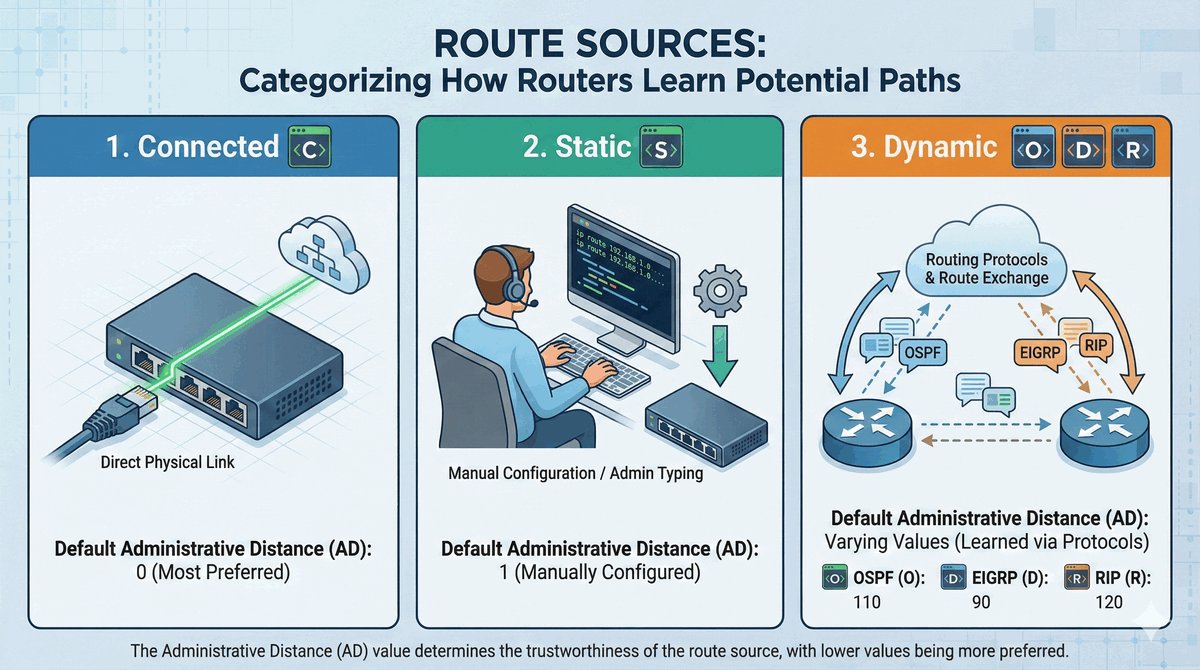

- Dystans administracyjny (AD): Poziom zaufania do źródła informacji o trasie (im niższy, tym lepiej).

- Kodu źródła: Określa, skąd router „dowiedział się” o trasie (C — podłączona, S — statyczna, etc.).

- C (Connected): Sieci wpięte bezpośrednio do routera. Mają najwyższy priorytet (AD=0).

- S (Static): Kierunki wprowadzone ręcznie przez administratora. Bardzo wiarygodne (AD=1).

- Trasy dynamiczne: Pozyskane automatycznie przez protokoły takie jak OSPF (AD=110) czy EIGRP (AD=90).

- Umożliwiają samoczynną adaptację sieci do nagłych awarii i zmian topologii.

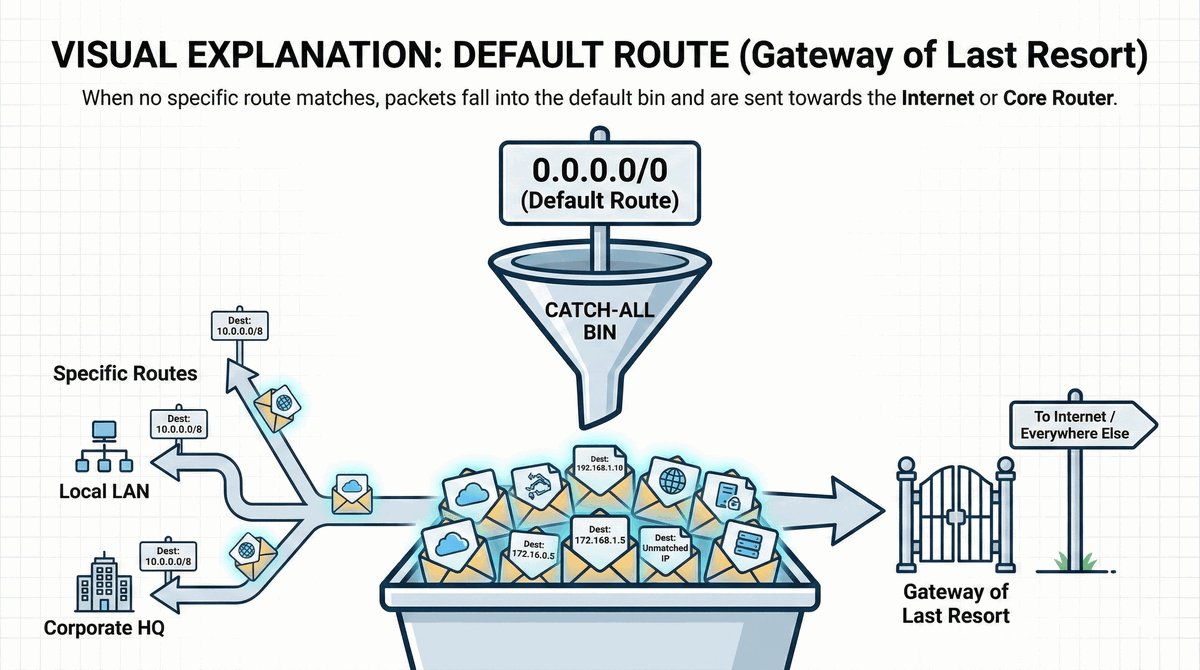

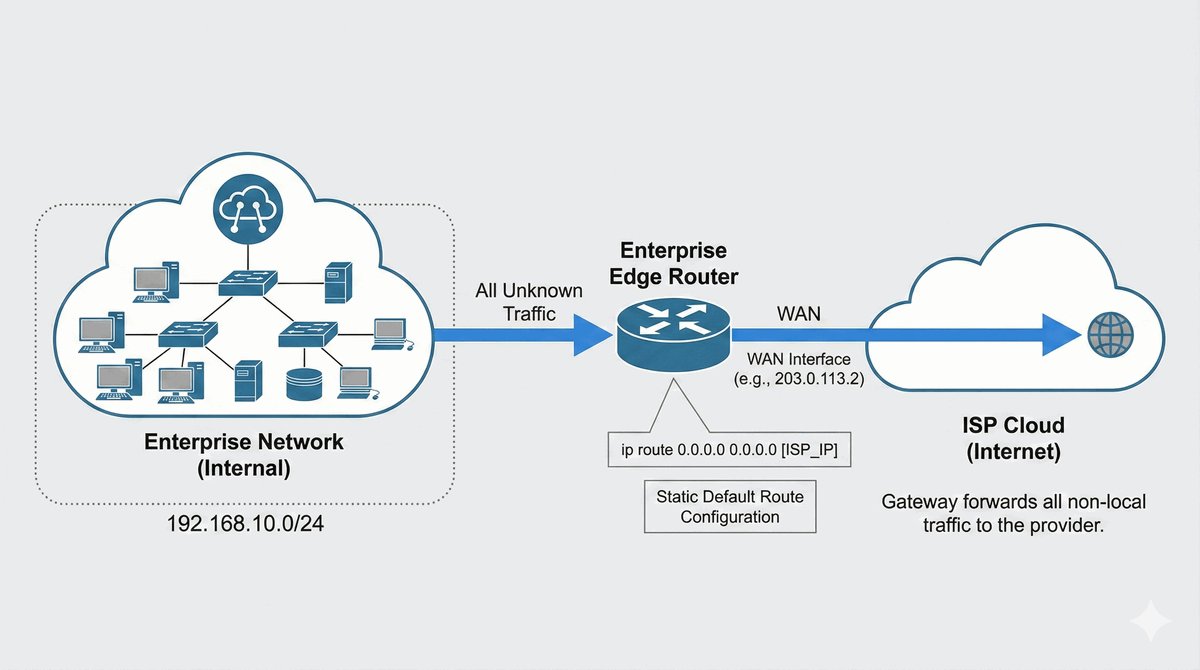

- Specjalne ustawienie (0.0.0.0/0) pasujące do każdego adresu IP, który nie ma własnego wpisu.

- Nazywana „bramą ostatniej szansy” (Gateway of Last Resort).

- Kluczowa dla urządzeń brzegowych łączących lokalne biuro z globalnym Internetem.

- Zapobiega odrzucaniu pakietów do nieznanych sieci zewnętrznych.

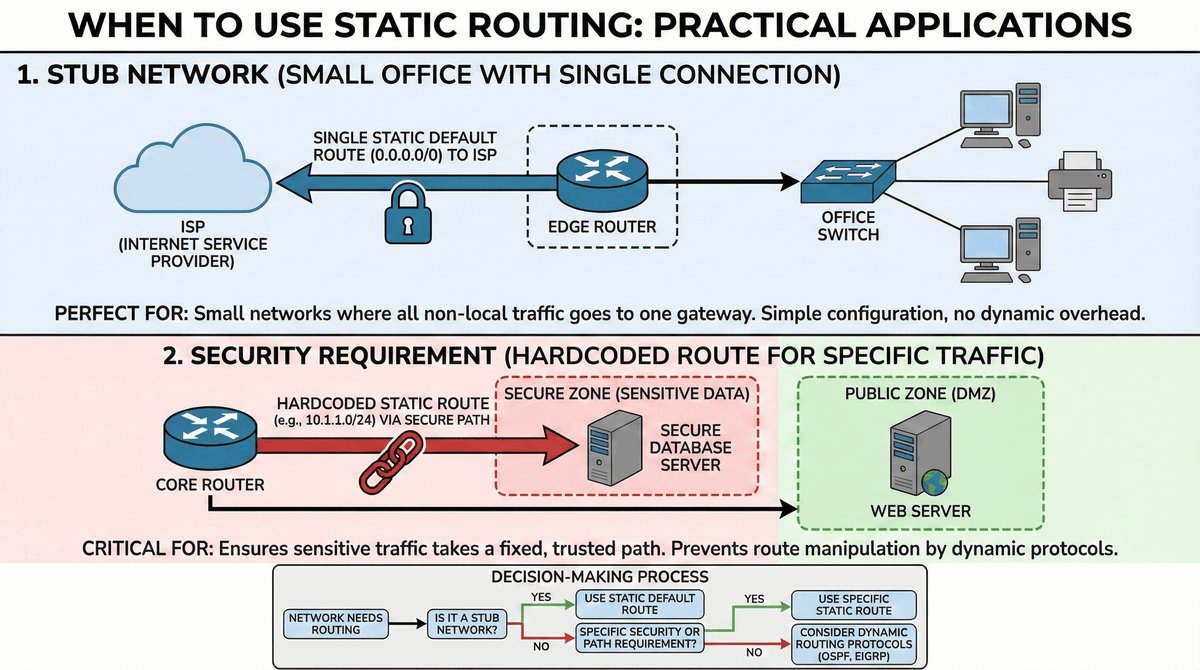

- Model zarządzania ruchem oparty na sztywnej, ręcznej konfiguracji tras przez inżyniera.

- Wymaga pełnej wiedzy o topologii sieci przed rozpoczęciem konfiguracji.

- Daje absolutną kontrolę nad tym, którą drogą płyną dane firmowe.

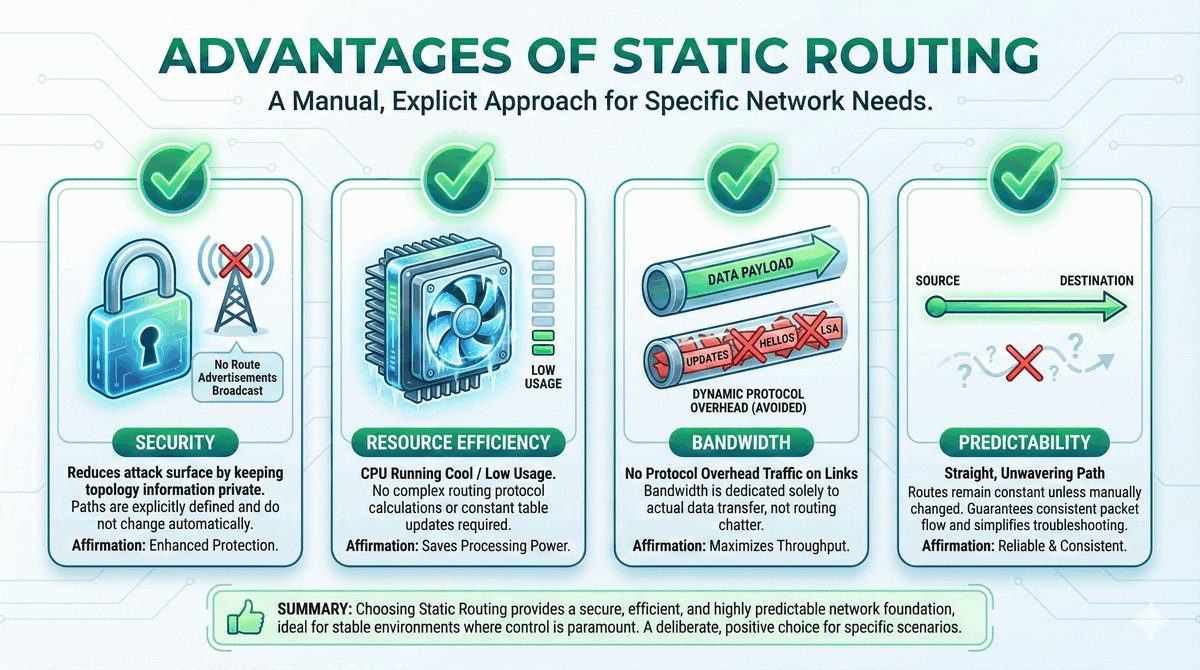

- Bezpieczeństwo: Brak wysyłania rozgłoszeń o topologii sieci na zewnątrz.

- Efektywność: Nie zużywa zasobów CPU oraz przepustowości łączy na obliczenia i wymianę tabel.

- Przewidywalność: Administrator ma 100% pewności, którędy przepływa ruch.

- Idealny dla małych sieci z prostą strukturą połączeń.

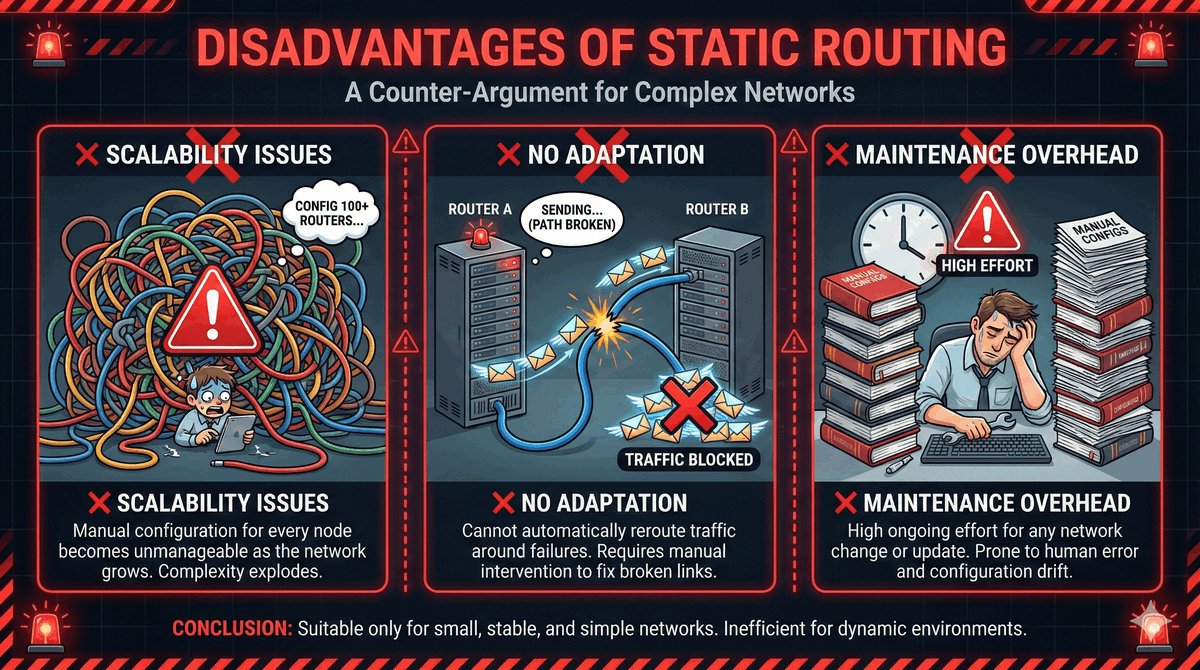

- Brak skalowalności: W sieciach liczących dziesiątki routerów ręczne wpisy są nie do utrzymania.

- Brak responsywności: W przypadku awarii fizycznego łącza trasa statyczna nie zniknie sama.

- Wymaga ręcznej interwencji administratora w celu naprawy drożności sieci.

- Podatność na błędy ludzkie (nieprawidłowe adresy, błędne maski) skutkujące pętlami lub „czarnymi dziurami”.

- Łączenie oddziałów firmowych posiadających tylko jedno wyjście do sieci nadrzędnej.

- Definiowanie tras domyślnych dla pakietów kierowanych do Internetu.

- Zabezpieczanie kluczowych ścieżek, których pomyłka automatu nie powinna zmieniać.

- Tworzenie tras rezerwowych, które uaktywniają się tylko w sytuacjach kryzysowych.

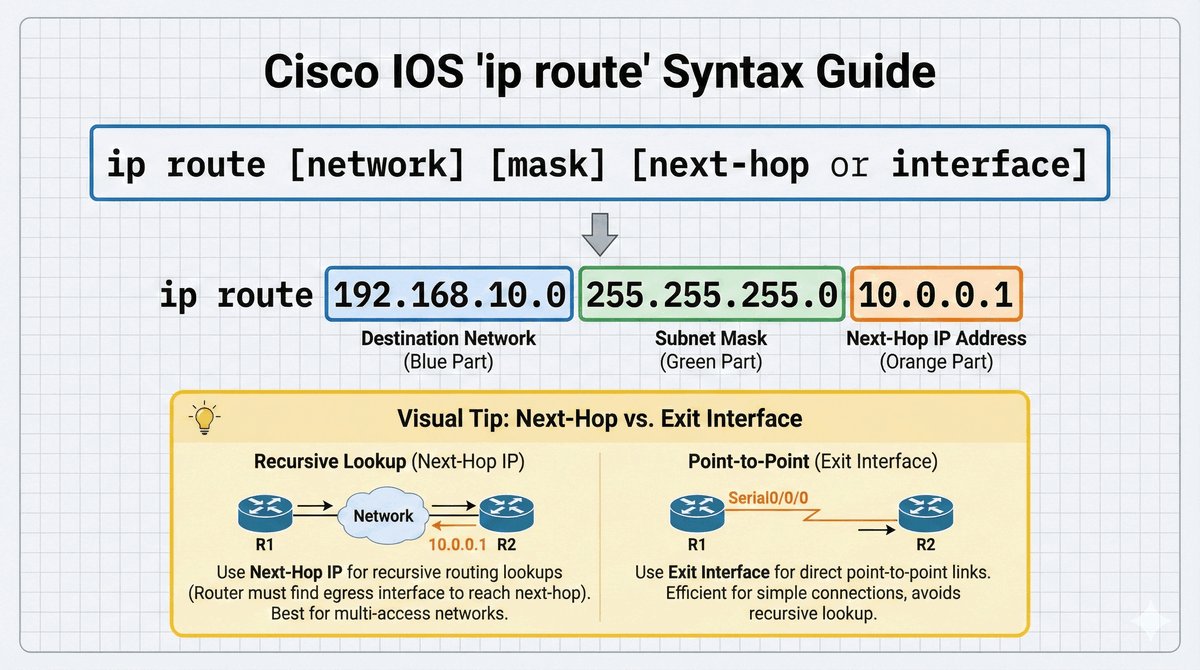

- Podstawowe polecenie wydawane w trybie konfiguracji globalnej:

ip route [sieć_docelowa] [maska] [następny_skok_IP | interfejs]- sieć_docelowa + maska: Dokładny opis grupy adresów, do których chcemy trafić.

- następny_skok_IP: Adres bramy sąsiedniego routera.

- interfejs: Lokalny port, przez który router ma „wyrzucić” pakiet.

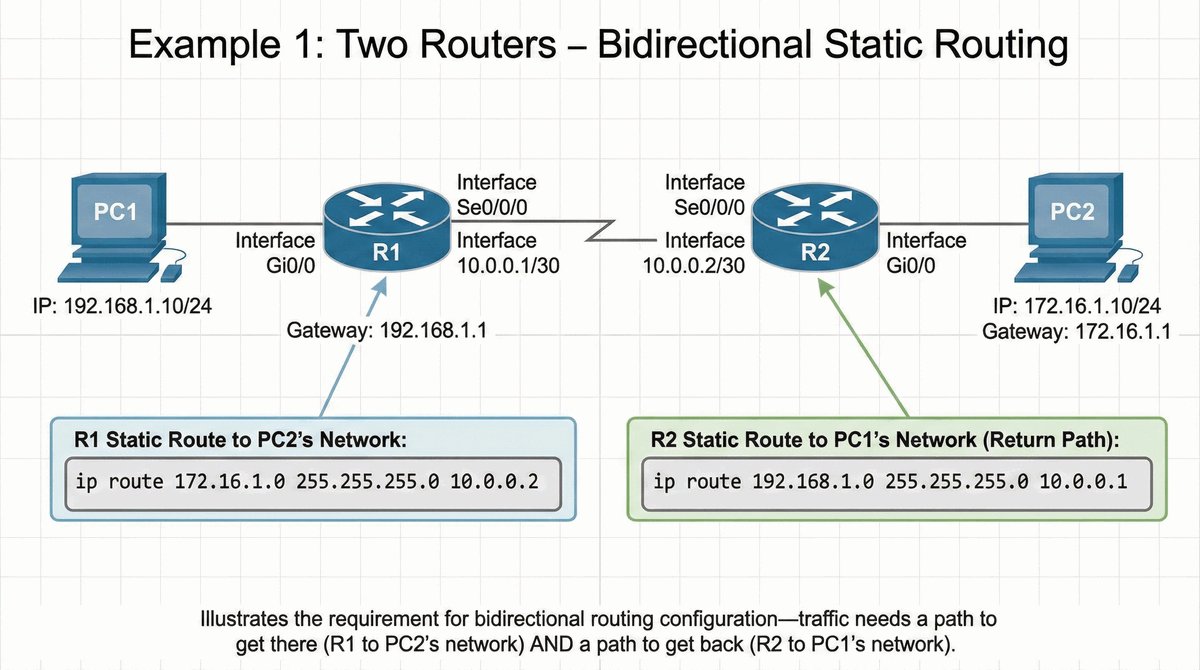

- Scenariusz: Łączymy Biuro A (192.168.1.0/24) z Biurem B (192.168.2.0/24).

- Na Routerze A:

ip route 192.168.2.0 255.255.255.0 10.0.0.2

- Oznacza to: „Aby trafić do Biura B, wyślij dane do bramy 10.0.0.2”.

- Ważne: Routing musi być dwukierunkowy — Router B musi wiedzieć, jak wrócić do Biura A.

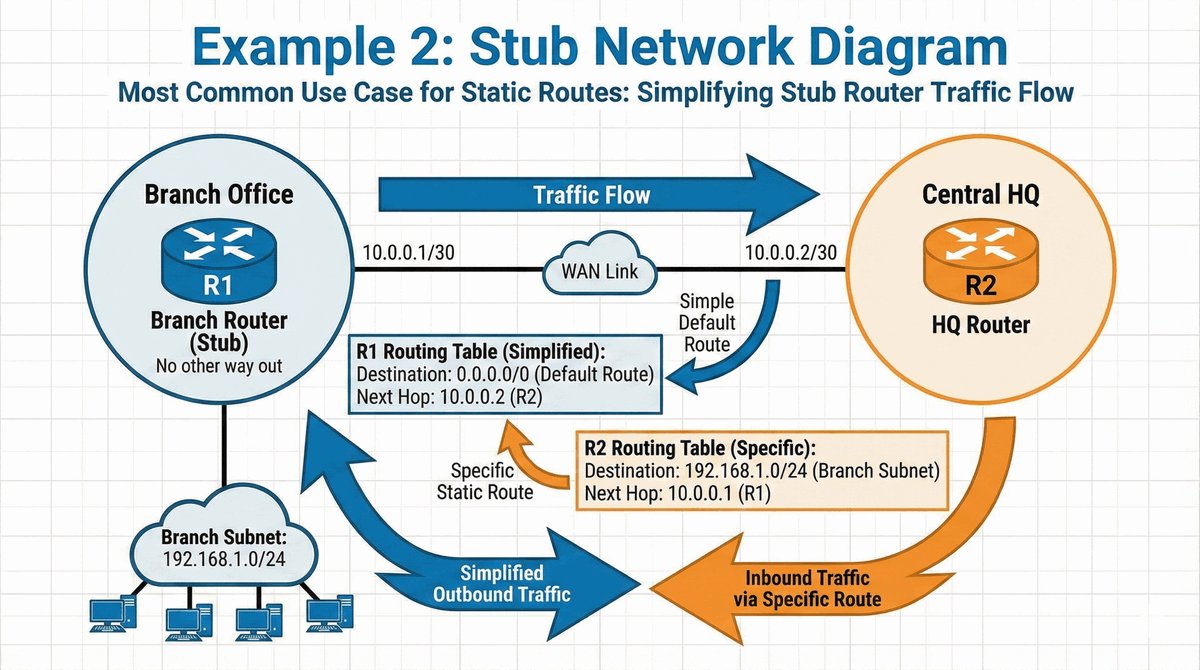

- Mały oddział posiada tylko jedno łącze do centrali (jeden punkt wyjścia).

- Nie potrzebuje on skomplikowanej tablicy wszystkich podsieci firmy.

- Wystarczy jedna trasa domyślna skierowana na router centralny.

- Centrala jednak musi posiadać trasę statyczną wskazującą z powrotem na dany oddział.

- Router brzegowy firmy (GW) musi umieć przekazać ruch do bardzo dużej liczby adresów globalnych.

- Konfigurujemy trasę domyślną wskazującą na adres bramy dostawcy (ISP):

ip route 0.0.0.0 0.0.0.0 [adres_routera_ISP]- Dzięki temu każdy pakiet o nieznanym adresie docelowym zostanie wysłany do operatora.

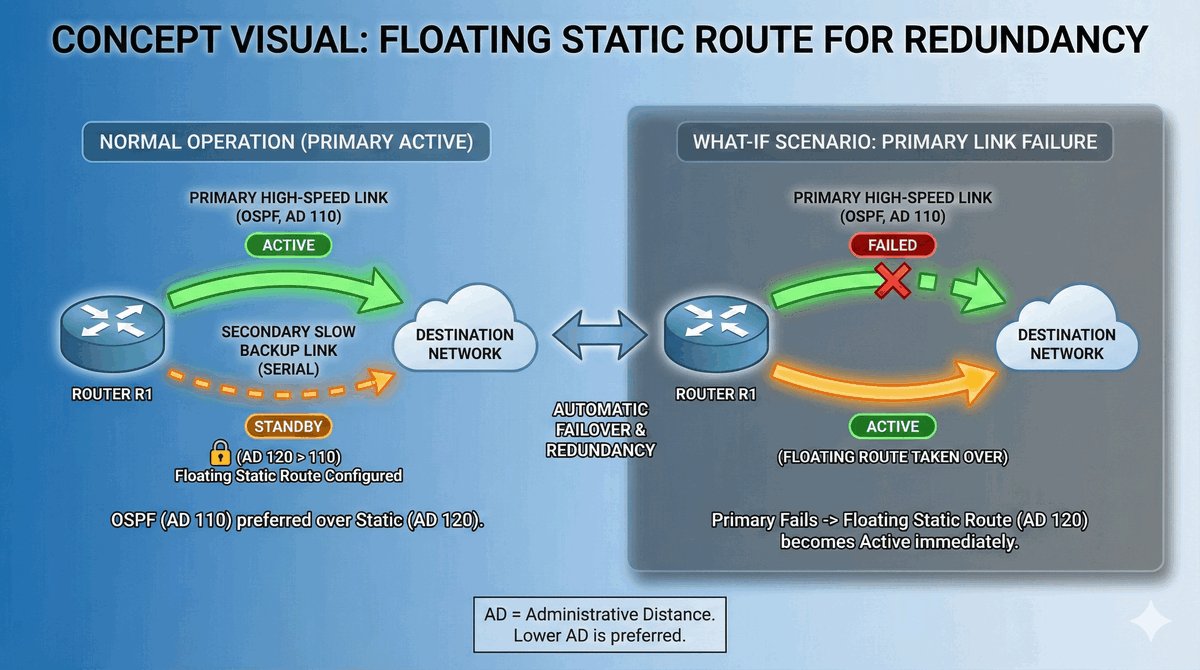

- Specjalna trasa z celowo zawyżonym dystansem administracyjnym (np. AD=150).

- Pozostaje „ukryta” i nieużywana, dopóki główne łącze jest sprawne.

- Uaktywnia się automatycznie w ułamku sekundy, gdy główny kanał przesyłowy ulegnie awarii.

- Prosty i skuteczny sposób na budowanie redundancji bez użycia ciężkich protokołów.

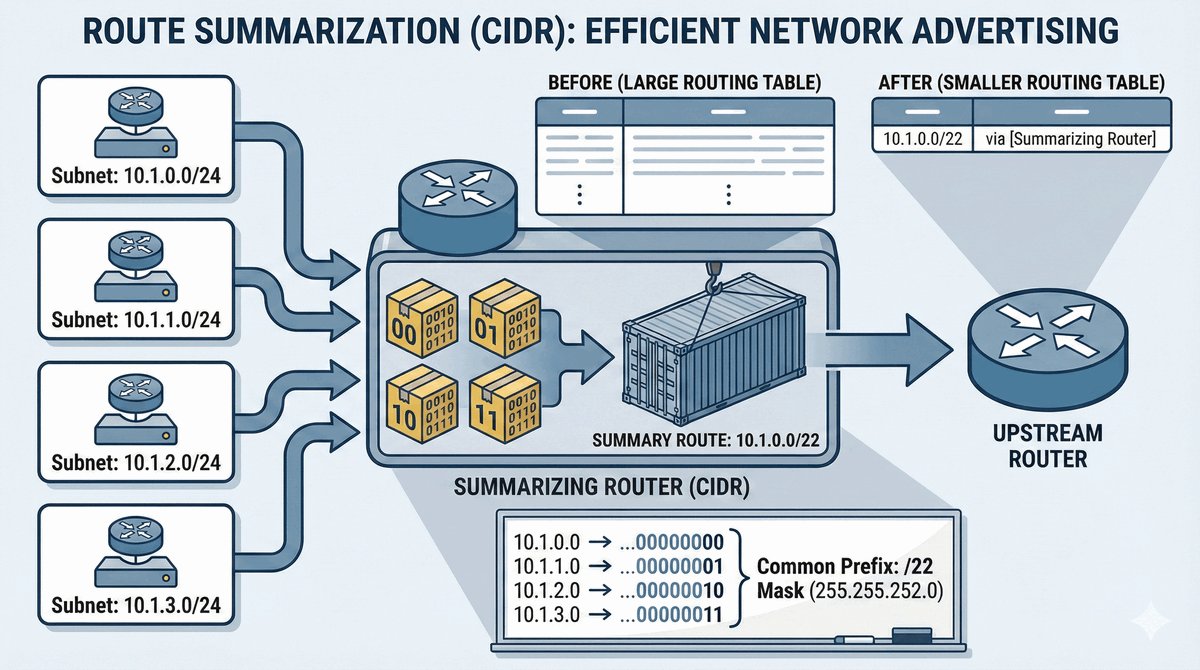

- Zastępowanie wielu szczegółowych wpisów jedną trasą zbiorczą.

- Zamiast wymieniać podsieci 10.1.0.0, 10.1.1.0, 10.1.2.0 i 10.1.3.0, używamy zapisu 10.1.0.0/22.

- Dramatycznie zmniejsza to obciążenie pamięci routera i przyspiesza proces przeszukiwania tablicy.

- Zwiększa stabilność sieci — awaria jednej małej podsieci nie musi destabilizować całej tablicy.

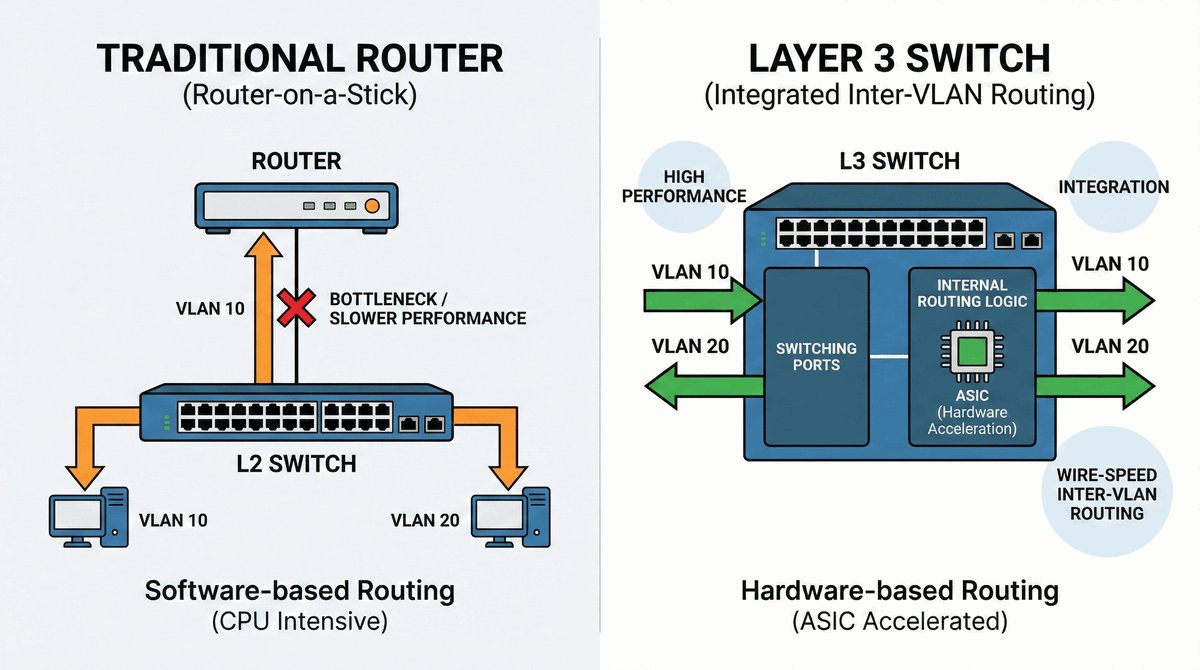

- Dawniej routing był zarezerwowany tylko dla dedykowanych, wolniejszych routerów.

- Dziś nowoczesne przełączniki wielowarstwowe (L3) wykonują trasowanie z prędkością „kabla”.

- Dzieje się to dzięki sprzętowej akceleracji w układach ASIC, co eliminuje opóźnienia systemowe.

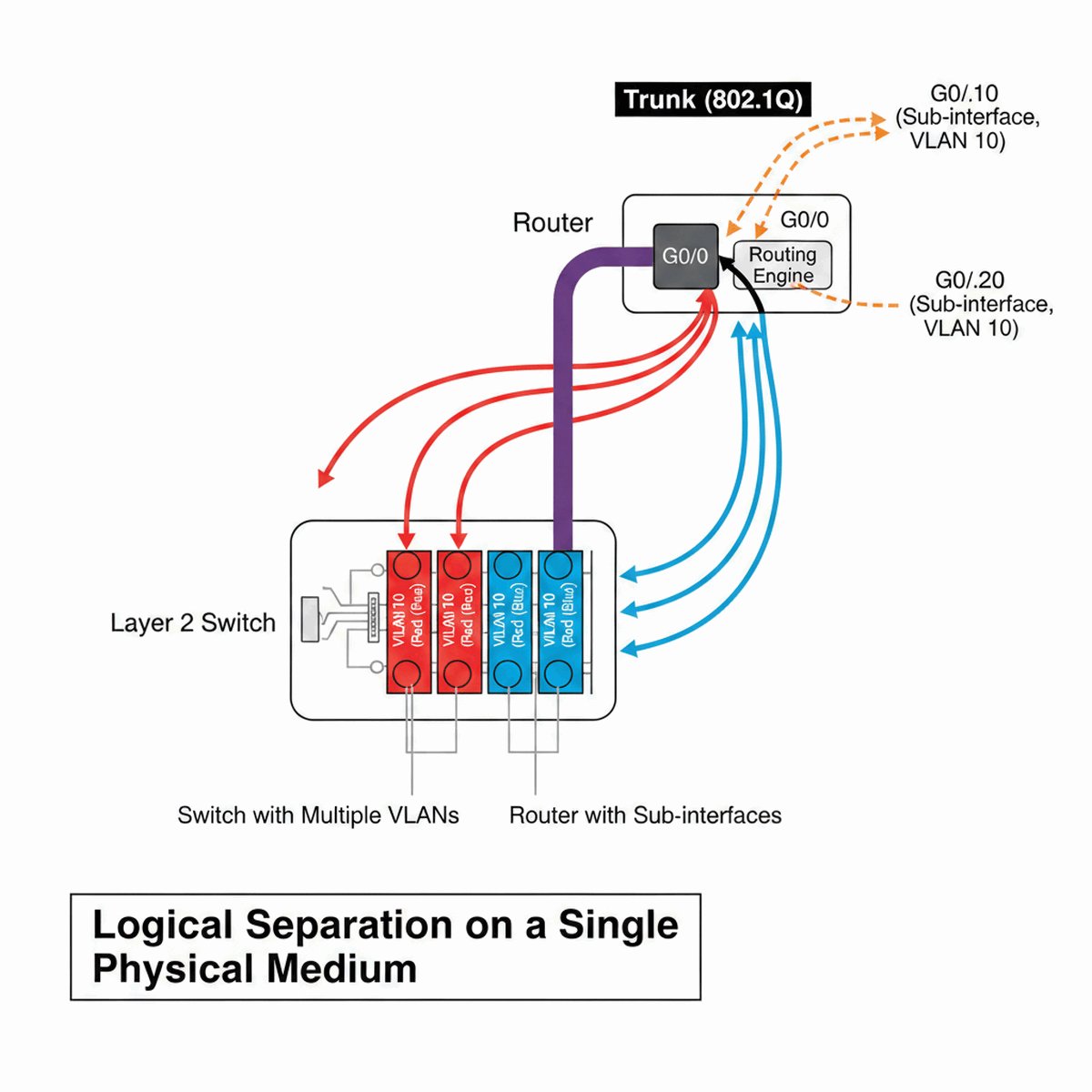

- To standardowe rozwiązanie dla komunikacji między sieciami wirtualnymi (VLAN) wewnątrz biura.

- Ekonomiczny sposób łączenia VLAN-ów przy użyciu jednego portu routera.

- Pojedynczy fizyczny interfejs jest dzielony na wirtualne subinterfejsy (poddzielone logicznie).

- Każdemu subinterfejsowi przypisuje się inny VLAN oraz dedykowany adres bramy IP.

- Choć oszczędza porty, może stać się wąskim gardłem przy bardzo dużym natężeniu ruchu wewnętrznego.

- Router to inteligentny łącznik sieci pracujący w warstwie 3 modelu OSI.

- Kluczową rolę pełni tablica routingu, określająca kierunek przepływu danych.

- Podczas przesyłu adresy IP celu pozostają stałe, ale adresy fizyczne MAC są przepisywane przez każdy router.

- Routing statyczny jest idealnym fundamentem dla stabilnych i bezpiecznych mniejszych sieci.

- Dogłębna znajomość cyklu życia pakietu jest niezbędna w pracy każdego inżyniera sieciowego.

- Routing dynamiczny i algorytmy wyznaczania tras (np. OSPF, EIGRP).

- Listy kontroli dostępu (ACL) — egzekwowanie polityk bezpieczeństwa.

- Praktyczne zastosowanie protokołu IPv6 w nowoczesnym routingu.

- Technologie WAN i protokoły tunelowania danych.

- Zachęcam do zadawania pytań dotyczących omawianego materiału.

- Sesja Q&A.

- Dziękuję za aktywny udział w wykładzie!

- Zapraszam do zapoznania się z dodatkowymi materiałami.